本节介绍流控/行为/安全―>防攻击的界面及配置。

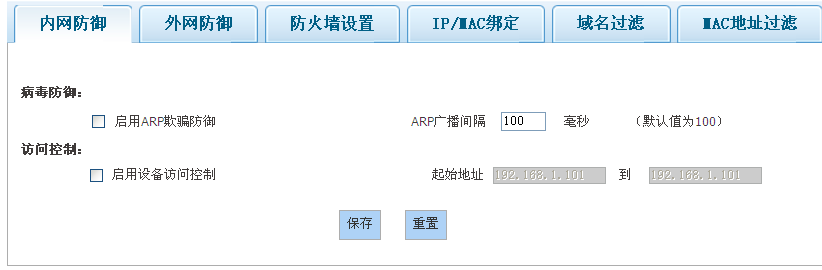

1 内网防御

启用ARP欺骗防御:启用该功能后,设备LAN口会每隔一定的时间(默认为90毫秒)发送ARP广播包,该功能能有效防御ARP欺骗。

启用设备访问控制:启用后,只允许地址段范围内的主机从LAN口登陆设备。

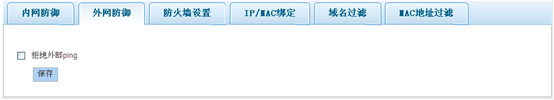

2 外网防御

拒绝外部ping:启用后,设备的WAN口不响应来自外网的ping请求。

3 防火墙设置

本节讲述防攻击―>防火墙设置 的功能及配置方法。

灵活地运用访问控制功能,不仅能够为不同的用户设置不同的Internet访问权限,还可以控制用户不同时段的Internet访问权限。在实际应用中,可根据各个机构的管理规则,在设备上配置相应的访问控制策略。例如对于学校用户,可通过配置访问控制策略设置学生不能访问游戏网站。而对于家庭用户,可配置只在指定的时间内允许孩子上网。对于企业用户,可配置财务部门的机器不能被互联网访问等。

防火墙策略简介

在设备中配置防火墙策略,可以监测流经设备的每个数据包。默认情况下,设备中没有配置任何防火墙策略,设备将转发接收到的所有合法的数据包。如果配置了防火墙策略,当数据包到达设备后,它会取出此数据包的源MAC地址、源地址、目的地址、上层协议、端口号或数据包中的内容进行分析,并按照策略表中的顺序从上至下进行匹配,查看是否有匹配的策略,并执行匹配到的第一个策略所定义的动作:转发或丢弃。并且不再继续比较其余的策略。

可以通过设置“过滤类型”指定防火墙策略的过滤类型,设备提供四种过滤类型:IP过滤、URL过滤、关键字过滤以及DNS过滤。

IP过滤

IP过滤指对数据包的包头信息过滤,例如源地址和目的IP地址。如果IP头中的协议字段封装协议为TCP或UDP,则再根据TCP头信息(源端口和目的端口)或UDP头信息(源端口和目的端口)执行过滤。

过滤类型为IP过滤时,可供设置的过滤条件包括:源地址、目的IP地址、协议、源端口、目的端口、动作和生效时间等。

URL过滤

URL过滤指对URL网址过滤,根据URL中的关键字进行过滤,不仅可以控制内网用户对站点的访问,还可以控制用户对网页的访问。

过滤类型为URL过滤时,可供设置的过滤条件包括:源地址、过滤内容(指URL地址)、动作和生效时间等。

关键字过滤

关键字过滤指对HTML 页面(网页)中的关键字过滤,它的意思是如果你在某个网页里发表了包含了定义的关键字(如色情、法轮功、赌博等)的言论,将会提交不成功。

过滤类型为关键字过滤时,可供设置的过滤条件有:源地址、过滤内容(指网页中的关键字)和生效时间等。

DNS过滤

DNS过滤指对域名进行过滤,根据域名名称中的关键字进行DNS过滤。

过滤类型为DNS过滤时,可供设置的过滤条件包括:源地址、过滤内容(指需要过滤的域名名称)、动作、生效时段。

提示:DNS过滤是通过53端口实现过滤,URL过滤是通过80端口实现过滤。

防火墙的动作包括转发和丢弃,对应的“动作”分别为“允许”或“禁止”。当需要处理的数据包与某条已定义的访问控制策略相匹配时,如果该策略的“动作”是“允许”,那么设备将转发该数据包。如果该策略的“动作”是“禁止”,那么设备将丢弃该数据包。

需要注意的是,关键字过滤由于其特殊的应用性,并不提供“动作”的选择,而是默认“禁止”。

防火墙设置列表

拖动访问控制策略列表下方的横条,可查看详细的实例信息。

启用策略:打钩表示启用,点击保存配置生效。

移动到:您可以通过此按钮将实例进行相应的排序。

提示:

用户定义的策略按列表中的顺序从上至下进行匹配。

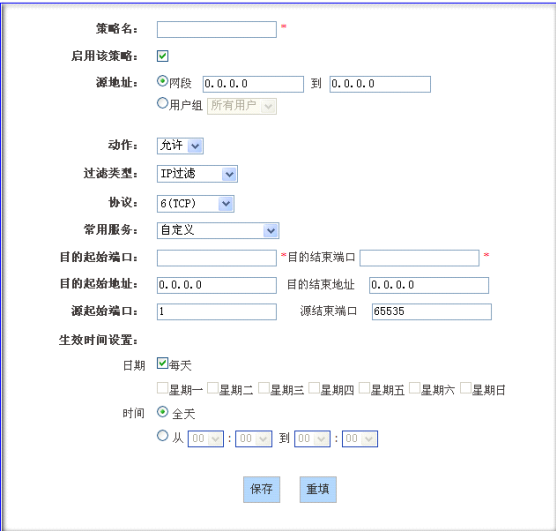

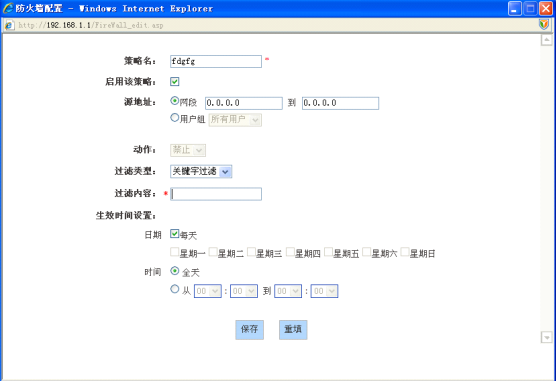

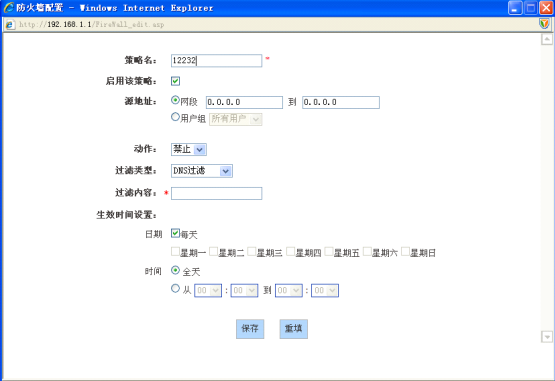

防火墙配置

防火墙配置是对通过设备的数据包进行控制。在上图中点击<添加新条目>,进入防火墙配置 页面,配置所需要的防火墙策略,下面将分别介绍IP过滤、URL过滤、关键字过滤以及DNS过滤这四种不同的过滤类型下访问控制策略配置中各参数的涵义,以及注意事项。

1

防火墙配置―IP过滤

策略名:自定义访问控制策略的名称。

启用该策略:启用该访问控制策略,选中表示启用,取消选中则表示禁用该策略。

源地址:该访问控制策略控制的内网用户。

动作:该访问控制策略的执行动作,选项为“允许”或“禁止”。

l 允许:允许与该访问控制策略匹配的数据包通过,即设备将转发该数据包。

l

禁止:禁止与该访问控制策略匹配的数据包通过,即设备将丢弃该数据包。

过滤类型:这里选择“IP过滤”。

协议:该访问控制策略的协议类型。供选择的协议如下:1(ICMP)、6(TCP)、17(UDP)、51(AH)、all(所有)。其中,“all(所有)”表示所有协议。附录C提供了常用协议号与协议名称的对照表。

常用服务:提供使用TCP协议或UDP协议的常用服务端口。其中,选项“所有”表示所有端口:即1~65535端口。

选择某个端口号(服务)后,系统自动将该端口号填充到“目的起始端口”和“目的结束端口”。特别地,若选择“所有”,则“目的起始端口”和“目的结束端口”分别填充为1和65535。

附录D提供了常用服务端口与服务名对照表。

目的起始端口、目的结束端口:该访问控制策略的目的起始端口和结束端口,通过它们可以指定一段范围的目的端口。如果只定义一个目的端口,则将它们设置成同一个值,取值范围均为1~65535。

目的起始地址、目的结束地址:该访问控制策略的目的起始IP地址和结束地址,通过它们可以指定一段范围的目的IP地址。如果只定义一个目的IP地址,则将它们设置成同一个值。

源起始端口、源结束端口:该访问控制策略的源起始端口和结束端口,通过它们可以指定一段范围的源端口。如果只定义一个源端口,则将它们设置为同一个值。取值范围均为1~65535。

生效时间设置:访问控制策略的生效的时间,不设置为所有时间。

提示:

IP地址段默认为0.0.0.0到0.0.0.0表示对所有的客户端都生效,即对源地址无限制,包括LAN口地址段的客户端、PPPoE

Server地址池的客户端。

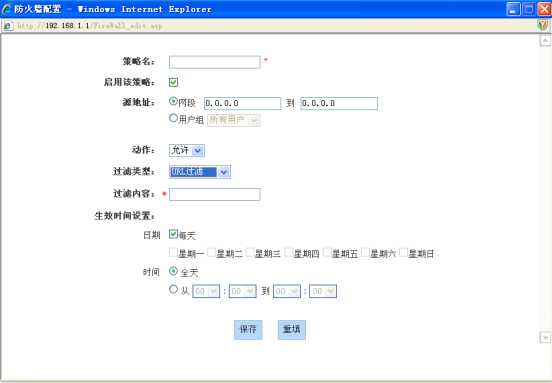

2 防火墙配置――URL过滤

![]() 。

。

过滤内容:该访问控制策略需过滤的URL地址。

URL过滤是根据URL的关键字进行过滤的,当访问的网页的URL中含有与“过滤内容”完全匹配的字段时,就认为是匹配该策略的。这里可输入一个完整的域名,这时,该域名开头的所有网页都被匹配。也可输入域名的子字符串,这时,URL中包含该子字符串的所有网页都被匹配,从而实现对某个站点的所有网页的过滤。下面,举几个例子进行说明:

例1,如果输入www.sina.com.cn,那么以www.sina.com.cn开头的所有网页都将匹配该策略,如www.sina.com.cn/index.jsp,但是book.sina.com.cn开头的网页却不被匹配。。

例2,如果输入sina.com,那么所有出现sina.com和sina.com.cn的网页都被匹配,相当于整个sina站点都被匹配,当然,此时以book.sina.com.cn开头的网页将被匹配。

提示:

1. URL地址中,英文字符不区分大小写。输入URL时,请不要包含http://。

2. URL过滤不能控制用户使用网页浏览器访问的其它服务。例如,URL过滤不能控制对ftp://ftp.xxx.com.cn的访问。在这种情况下,需通过配置IP过滤类型的访问控制策略来禁止或允许FTP连接。

3 防火墙配置――关键字过滤

“策略名”、“源地址”、“动作”等参数的涵义同“IP过滤”类型中的相关参数,这里不再重述,请参考相关描述。

过滤类型:这里选择“关键字过滤”。

过滤内容:该访问控制策略需过滤的关键字,指网页上的关键字。

提示:

1. 对于过滤类型为“关键字”的访问控制策略,“动作”只有“禁止”这个选项。

2. 过滤的内容应除: <

> , % ‘ \ “ & ; 和空格之外的字符。

4 防火墙配置――DNS过滤

“策略名”、“源地址”、“动作”等参数的涵义同“IP过滤”类型中的相关参数,这里不再重述,请参考相关描述。

过滤类型:这里选择“DNS过滤”。

过滤内容:设置要过滤的域名名称。

提示:

在过滤内容中输入通配符 “ * ” 可实现对多个域名的过滤,例如在过滤内容中输入域名名称“*.163.*”,动作选择“禁止”,则内网用户将不能访问域名中有“.163.”的所有网页。

4 IP/MAC绑定

本节介绍防攻击―>IP/MAC绑定 页面及配置方法。

要实现网络安全管理,首先必须解决用户的身份识别问题,然后才能进行必要的业务授权工作。在防攻击―>防火墙设置 中,我们将会详细地介绍如何实现对内网用户上网行为的控制。在本节,我们将介绍如何解决用户的身份识别问题。

在设备中,通过IP/MAC绑定功能完成用户的身份识别工作。使用绑定的IP/MAC地址对作为用户唯一的身份识别标识,可以保护设备和网络不受IP欺骗的攻击。IP欺骗攻击是一台主机企图使用另一台受信任的主机的IP地址连接到设备或者通过设备。这台主机的IP地址可以轻易地改变为受信任的IP地址,但是MAC地址是由生产厂家添加到以太网卡上的,不能轻易地改变。

IP/MAC绑定列表

允许非IP/MAC绑定用户连接到设备:允许或禁止非IP/MAC绑定的用户连接到设备,并通过设备访问其他网络。

允许:勾选该复选框表示允许绑定用户连接到设备,不勾选表示不允许绑定用户连接到设备。

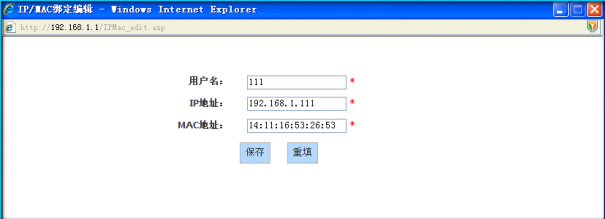

修改IP/MAC绑定条目,点击编辑图标,进入如下图所示的IP/MAC绑定配置页面,修改完后点击<保存>。

导出:该按钮可以导出IP/MAC绑定信息列表中的IP地址、MAC地址、用户名。

提示:

当决定取消“允许非IP/MAC绑定用户连接到设备”功能前,必须确认管理计算机已经被添加到“IP/MAC绑定信息列表”中,否则将会造成管理计算机无法连接到设备的现象。

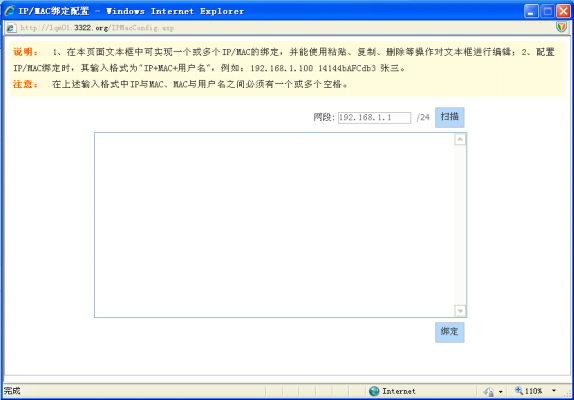

IP/MAC绑定配置

网段:默认是设备的管理IP地址/子网掩码。

文本框:会显示扫描后的IP/MAC信息,也可以在该文本框中配置IP/MAC绑定信息,其输入格式为“IP+MAC+用户名”。

IP地址、MAC地址:该用户的IP地址、MAC地址windows平台DOS环境下使用ipconfig

/all命令获得。

用户名:也可以不输入,系统会自动给它分配一个用户名。

扫描:点击<扫描>,将显示设备动态学习到的ARP信息。

绑定:绑定文本框中的所有的IP/MAC条目。

提示:

1. 在上述输入格式中IP与MAC、MAC与用户名之间可有一个或多个空格。

2. 对无效的条目,在绑定的时候系统将跳过无效的配置条目。