功能简介:

在802.1X 认证端口部署了MAB 功能后,802.1x 会向该端口持续发送认证请求报文并期望得到客户端响应。如果在tx-period*reauth-max

时间内并无客户端响应,则802.1x 会监听该认证口下学习到的MAC 地址,并且以该MAC 地址为用户名和密码向认证服务器发起认证,通过服务器返回的认证结果判断该MAC

地址是否允许访问网络。

此方式提供了一种简单、灵活、安全的无1X终端认证方式。

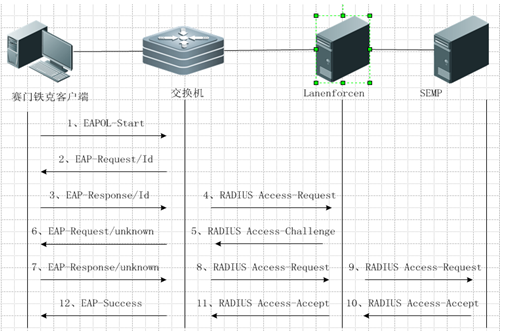

赛门铁克系统简介:

赛门铁克整套系统由赛门铁克客户端SEP和赛门铁克服务器:lanenforcen和SEMP构成。每个版本的服务器都有单独的客户端,即每个赛门铁克客户端都要有这套赛门铁克服务器的信息和策略。

以下为赛门铁克客户端的认证过程

一、组网需求

金融银行网点采用交换机下联生产、办公等业务终端,为了保障接入的安全性,对接入终端进行1X安全准入认证,AAA认证服务器通常部署在支行或二级行,在银行客户中,较多服务器均采用赛门铁克的AAA服务器,

需求:1、认证服务器通常部署至少2台,来实现认证服务器的备份,当主服务器异常时,认证能够切换到备份服务器从而保持可靠性。

2、交换机下连终端包含PC、门禁系统、排队机、广告屏等这些不支持1X认证的终端,需要进行免认证。

3、交换机下连可能存在HUB的情况,用户要求支持在HUB上和交换机间自由移动

4、部分金融用户客户端使用用赛门铁克客户端,服务器用赛门铁克服务器;而且要求交换机下连终端包括打印机、门禁系统、排队机、广告屏等这些不支持装赛门铁克客户端的终端,需要进行多MAB的认证。(一个端口下既有1X用户也有不支持1X客户端的MAB终端)

二、组网拓扑

三、配置要点

1、在交换机上开启AAA功能,并且配置radius服务器及key,接口开启1X认证等基本1X功能

2、调整Radius认证参数,实现主备切换

3、配置安全通道实现免认证用户

4、配置HUB下接用户的优化功能

5、其他优化(例如端口防环路)

6、如果服务器用赛门铁克服务器时,部署MAB,交换机要添加一条特殊的配置

7、配置多MAB功能,让不支持装客户端的终端进行多MAB认证。

8、MAB功能,服务器相关配置注意事项

四、配置步骤

1、1X基本配置:

适用于10.X软件版本产品配置,非10.X软件版本产品配置1X请参考对应产品及版本的配置手册

Ruijie#enable

Ruijie#configure terminal

Ruijie(config)#aaa new-model ------>开启AAA功能

Ruijie(config)#radius-server host 192.168.0.9 key Symantec ------>配置radius IP和key

Ruijie(config)#radius-server host 192.168.0.2 key Symantec ------>配置备份radius IP和key

Ruijie(config)#aaa

group server radius 1

------>配置AAA服务器组,组名为1

Ruijie(config-gs-radius)#server

192.168.0.9

------>设置AAA中调用的radius服务器地址,按照从上至下的顺序区分优先级

Ruijie(config-gs-radius)#server

192.168.0.2

Ruijie(config)#aaa

authentication dot1x default group 1 none

------> 定义AAA的dot1x认证策略,认证首先使用认证group,在认证group 1中所有服务器均不可用时,用户使用none进行免认证,实现了逃生功能

Ruijie(config)#dot1x authentication default ------>全局开启802.1x认证,引用刚才定义的default认证方法

Ruijie(config)#interface range g0/1-2

Ruijie(config-if-range)#dot1x port-control auto ------>接口启用dot1x认证

Ruijie(config-if-range)#exit

Ruijie(config)#interface vlan 10

Ruijie(config-if-VLAN 10)#ip add 192.168.33.161 255.255.255.0 ------> 配置交换机的IP地址

Ruijie(config-if-VLAN 10)#end

Ruijie#write ------> 确认配置正确,保存配置

2、调整Radius参数,实现认证服务器快速切换

10.4(3)之前版本1x推荐配置:

Ruijie(config)#radius-server timeout 2 ------> 向radius重传请求之前的等待时间(秒)

Ruijie(config)#radius-server deadtime 1 ------> 服务器判定为死亡的的时间(分)

Ruijie(config)#radius-server retransmit 1 ------> radius 重传的次数

Ruijie(config)#dot1x timeout server-timeout 20 ------> 交换机端设置的服务器最大响应时间限制

10.4(3)及之后版本1X推荐配置:

Ruijie(config)#radius-server timeout 2 ------> 向radius重传请求之前的等待时间(秒)

Ruijie(config)#radius-server retransmit 1 ------> radius 重传的次数

Ruijie(config)#radius-server dead-criteria time 5 tries 2 ------> 判定服务器为dead的条件,5s内尝试2次都无响应则判定为dead状态,后续认证请求直接发送给备份服务器, 加快故障时的切换速度

Ruijie(config)#radius-server deadtime 5

------> 当主服务器死亡后,停止向不可达服务器发送Radius的时间(分)

Ruijie(config)#dot1x timeout server-timeout 20 ------> 单位为秒,dot1x timeout 是1x自己的认证超时时间,注意这个时间和radius超时是独立的,对radius

timeout*(retransmit+1)有要求,必须小于dot1x timeout server-timeout,否则逃生功能不生效。这里2*(2+1)=6S,小于20S,故能实现逃生功能

3、配置安全通道,实现免认证用户(放通打印机、考勤机、门禁系统等)

Ruijie(config)#expert access-list extended no1x

Ruijie(config-exp-nacl)#permit arp any any any any any

Ruijie(config-exp-nacl)#permit ip host 192.168.1.23 any any any ------> 方法一:permit主机IP

Ruijie(config-exp-nacl)#permit ip any host 0010.123c.513d any any ------> 方法二:permit主机MAC

Ruijie(config-exp-nacl)#permit ip host 192.168.1.23 host 0010.123c.513d

any any ------> 方法三:permit 主机IP+MAC-最精确(推荐)

Ruijie(config-exp-nacl)#exit

Ruijie(config)#security global access-group no1x ------> 应用安全通道

4、配置下联HUB、交换机的优化策略

配置主动认证和MAC迁移功能

注意:开启了dot1x功能的交换口下还再连接HUB或交换机时,建议配置主动认证和MAC迁移。

Ruijie(config)#no

dot1x auto-req user-detect

------> 端口下有用户认证上线后依然继续向该端口发送主动认证报文

Ruijie(config)#dot1x

auto-req req-interval 30

------> 设备主动发出认证请求报文的间隔为30S

Ruijie(config)#dot1x

auto-req

------> 配置dot1x主动认证功能

Ruijie(config)#dot1x mac-move permit

------> 允许MAC在HUB和交换机间迁移,缺省迁移会失败

Ruijie(config)#dot1x eapol-tag ------>下联交换机为trunk口时,开启trunk口1x的支持

可选功能

Ruijie(config)#dot1x

re-authentication ------>定期重认证功能(保证在线用户准确性),重认证间隔3600s

Ruijie(config)#dot1x

timeout re-authperiod 3600

5、如果认证服务器为赛门铁克服务器需要在交换机上添加的配置

Ruijie(config)#radius-server attribute 31 mac format ietf ------>认证服务器为赛门铁克服务器,配置这个命令后,把终端设备的mac改成xx-xx-xx-xx-xx-xx这个形式,赛门铁克服务器才会识别,其他系统(例如我司的SMP无需此配置)

6、配置多MAB功能,让不支持装客户端的终端进行多MAB认证(一个端口下有多个用户,包括1X客户端或多个MAB用户)

Ruijie(config)#interface range g0/1-2

Ruijie(config-if-range)#dot1x port-control auto ------>接口启用dot1x认证

Ruijie(config-if-range)#dot1x mac-auth-bypass multi-user ------>开启多MAB功能,交换机会把不能装客户端的终端的mac当作用户名密码进行认证。所以要现在服务器上添加这些终端的MAC地址作为用户名密码,这样这些不能装客户端的终端就能进行MAB认证通过。

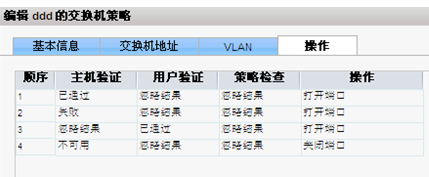

7、服务器为赛门铁克服务器时,且有多mab认证时,服务器的配置注意点:

首先在赛门铁克服务器上确保交换机上的型号是SW_3COM:

接着登入lan enforcer进行mab show

如果是如下显示的:

Enforcer# mab show

MAC Address Bypass:

Enable ------>这个要确保是enable(命令:mab enable)

MAC LDAP lookup:

Disable

LDAP server host:

127.0.0.1

LDAP server port:

389

LDAP server password:

********

MAB Override action table: Disable ------>这里显示的是未被激活disable

Accept action:

Close port ------>这里显示关闭端口

Reject action:

Close port

如果是如上显示的话

就需要进行如下操作:两种方法可以选择一种

第一种方法:

在lan enforcer的命令行,进行如下的操作:

Enforcer# mab mab-override enable ------>打开mab-override的功能

MAB Override action table is enabled.

Enforcer# mab mab-accept action open-port ------>认证成功则打开端口

这样后,mab show就为如下状态:

Enforcer# mab show

MAC Address Bypass:

Enable ------>这个要确保是enable

MAC LDAP lookup:

Disable

LDAP server host:

127.0.0.1

LDAP server port:

389

LDAP server password:

********

MAB Override action table:

Enable ------>这里显示的是被激活

Accept action:

Open port ------>同时这个打开端口。

Reject action:

Close port

第二种方法:

赛门铁克服务器上配置如下操作,特别是第三条要配置

五、功能验证

1、完成以上配置后,通过show

dot1x summary命令可以看到客户端已经认证成功,在认证成功的客户端上测试业务正常:

Ruijie#show

dot1x summary

ID

MAC

Interface VLAN

Auth-State

Backend-State Port-Status User-Type

--------

-------------- --------- ----

--------------- ------------- ----------- ---------

6

001d.7292.d512 Fa0/15 200 Authenticated Idle

Authed

static

2、测试接在办公接口下的VOIP电话、网络广告屏、考勤机等通过MAB认证的设备,可以正常使用。