一、组网需求

会话数限制主要是针对会话攻击,具体的表现是某台电脑或服务器中毒或人为恶意攻击,发大量的目标IP和端口随机的报文,每秒新建会话数会有数万,并发会话数会达到几十甚至上百万,大量的瞬间新建会话会导致设备新建会话资源不足,导致正常用户无法上网丢包;

二、配置要点

1. 收集服务器网段,内部DNS服务器的地址,服务器的会话数会多余普通电脑所以需要分开限制

2. 内网用户的网段

说明:需要通过NBR-E上网的网段需要收集准确;

三、配置步骤

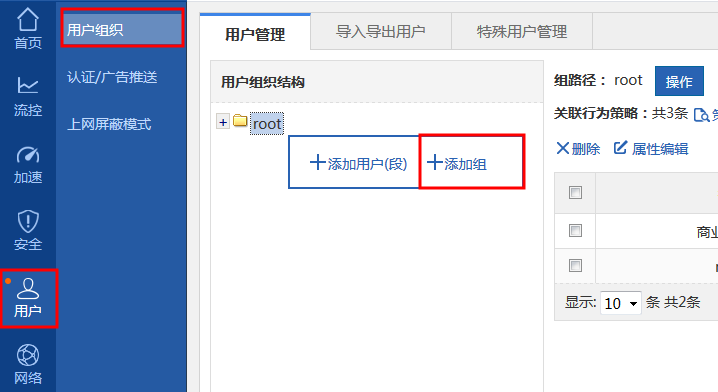

定义用户对象:

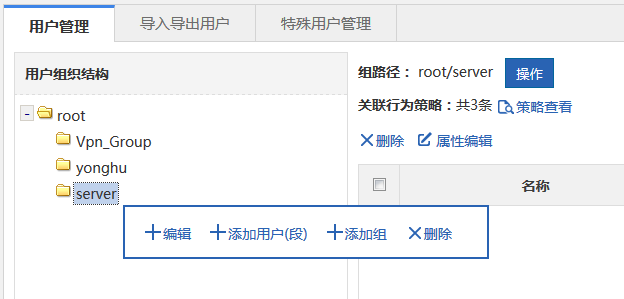

1.新建服务器组和普通用户组:

2.给服务器组和普通用户组添加IP对象

如果一个组有多个段可以同样建立;

命令行配置:

subscriber static name "server" parent "/"

subscriber static name "server1" parent "/server" ip-range 192.168.10.10 192.168.10.100

subscriber static name "yonghu" parent "/"

subscriber static name "yonhu1" parent "/yonghu" ip-range 172.16.0.1 172.31.255.254

说明:10.X版本命令行配置用户对象或用户组时不带引号;

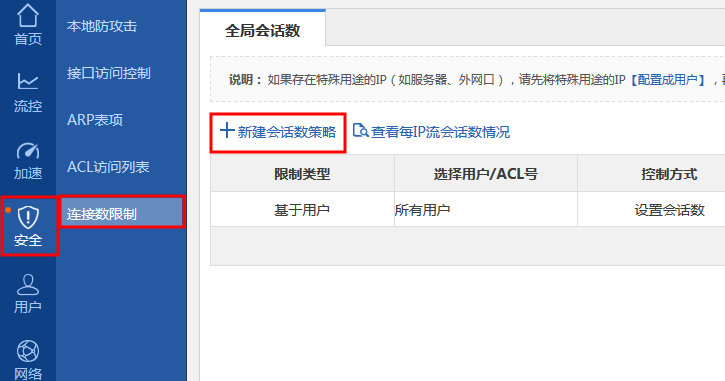

会话数限制配置:

1.在“安全/防攻击”---“连接数限制”---“新建会话数策略”

2.给服务每IP限制5000,

5000是一个经验值,可以满足大部分用户的服务器需求,配置会话限制后也可以在“安全/防攻击”---“连接数限制”---“查看每IP流会话数情况 ”处查每个IP的实际会话数,如DNS服务器会话数超过5000,可以单独限制;

3.用户配置每IP限制1500

命令行配置:

flow-pre-mgr 1 subscriber server action trust total-limit 600000 per-ip-limit 5000

flow-pre-mgr 2 subscriber yonghu action trust total-limit 600000 per-ip-limit 1500

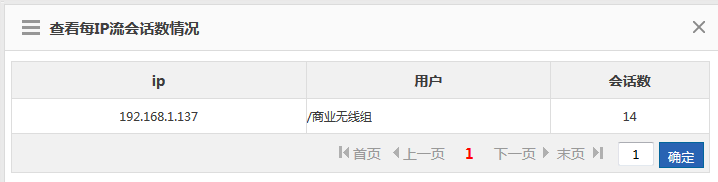

四、查看结果

在“安全/防攻击”---“连接数限制”---“查看每IP流会话数情况 ”处查每个IP的实际会话数,

会话数列显视的是当前内网用户的实际会话数;

也可以通过show flow-pre-mgr ip-info 查看会话数限制的情况,如:

ruijie#show flow-pre-mgr ip-info

IP-ADDRESS flow-cnt flow-limit

============================================================

59.46.93.141 7878 0

172.30.88.90 1500 1500

172.30.208.45 1500 1500

172.30.81.131 1500 1500

172.30.64.245 1500 1500

172.30.146.112 1500 1500

172.30.255.174 1499 1500

172.30.64.8 1499 1500

172.30.177.178 1499 1500

172.30.254.24 1499 1500

说明:flow-cnt列表示用户当前的实际会话数,flow-limit列表示会话限制配置值,0表示没有限制;

五、注意问题

1. 针对服务器的会话建议在5000以上,也可以在访问高峰期通过show flow-pre-mgr ip-info查看服务器的会话是否有超过,也可以通过先把服务器会话限制放的很大如30000,再看服务器的实际会话数有多少,特别是DNS服务器,在不明确DNS服务器的情况下,可以把DNS服务器配置一个较大的值如30000;

2.在WEB界面会话数限制从上向下匹配,命令行从下向上匹配,后配置的默认情况下最优先;

3.建议用户的会话数不要小于1000,如果内网有路由器串接做NAT的情况要适当放大;

4. 会话数限制的生效原理,配置时需要注意

1)、外网发送到设备外网接的报文会受外网接口IP的并发会话限制,针对设备本身来说也只有外网接口主动发送的报文或回包受并发会话配置限制,所以会话数限制对象不要包含外网接口IP,包含外网接口的影响,设备在受到攻击时从外网无法ping通或登陆设备,在开启DLDP情况下会影响DLDP探测报文接收,也会影响外网通过SNMP读取设备信息,同理限制接口IP会话数后也可能导致从外网VPN无法拨入;

2)、针对过路数据并发会话对外网主动起的或内网主动发起的数据都生效,但以内网的IP限制;如针对外网通过映射访问内网服务器也会生效,会话都算为内网服务器的会话数;

3)、并会话数限制针对NAT前源地址生效,不限制源NAT后的公网地址,如:地址池公网地址为100.100.100.100,用户把这个地址会话限制为1000,内网5000个用户都使用这个地址上网,用户的会话限制为1500,内网用户的会话数不会受地址池会话限制的影响,大家都可以正常上网,用户会话最大可以达到1500;

4)、对于内网发送到设备的报文,不管是发送到设备内网接口还是外网接口,内网IP会受到并发会话限制、新建会话限制、防上行攻击这三个功能的限制;内网访问设备,只审计内网IP的会话,不会审计到设备IP上去,所以针对内网访问设备的情况只需要针对内网IP做特殊配置及可不需要考虑限制是否有包含了设备本身的IP地址;如内网SNMP需要管理设备,只需要针对这台服务器做额外的会话放大及可;

5)、并发会话只统计(show flow-pre-mgr ip-info )LAN口收到数据的源IP(不管是内网PC主动发起的还是回包的)和外网口(WAN)接口IP的会话数;

6)、11.x正式版本使用flow-pre-mgr protocol-enable对ospf、rip、vrrp协议默认进行放行,不受并发限制、新建限制、上传限制,10.x无此功能;

5.使用web快速配置会根据不同的设备型号自动生成每IP的流并发会话数限制:

1、每个IP地址,会话数受该限制;

2、在设备下联有挂多个nat的环境下,会导致超出会话数的用户不能正常上网。

因此如果内网多数用户上网体验不佳,可以适当调高每IP的最大会话数限制值。同样的,如果个别用户同时开了p2p视频和p2p下载,这个用户因为最多只能建立x条流,可能会影响这个用户的上网体验。如果要进一步提升这个用户的上网体验,可以将该用户的最大会话数限制值适当调高。

举例:NBR-E产品的中低端型号,为了防止某个用户发起新建攻击,将整机的流表耗光。缺省配置了每个用户只能发起1000条流

flow-pre-mgr 1 subscriber any action trust total-limit 0 per-ip-limit 1000

如果某个用户的应用,譬如同时开了p2p视频和p2p下载,这个用户因为最多只能建立1000条流,所以这个用户的上网体验会受到影响。如果要进一步提升这个用户的上网体验:可以将per-ip-limit调大。