功能介绍:

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。未认证用户使用浏览器上网时,接入设备会强制浏览器访问特定站点。在指定的web站点进行认证操作。锐捷Web认证有2个版本,不同版本的Web认证流程不同,我们将其分别称为锐捷一代Web认证和锐捷二代Web认证。此外我司在设备端也实现了一个简易版的portal服务器功能,称为内置web认证。

适用场景说明

Web认证是一种对用户访问网络的权限进行控制的身份认证方法,这种认证方法不需要用户安装专用的客户端认证软件,使用普通的浏览器软件就可以进行身份认证。适合无线终端不想或不能安装认证客户端(特别是手机、平板电脑等)但是又想对网络中的客户做准入控制。

优点:无线终端不需要安装客户端,使用web浏览器即可。

缺点:需要增加portal(推送认证的web界面)和radius服务器(用于储存客户端用户名和密码的设备)。

一、组网需求

无线用户需要先经过web认证才能访问无线网络。

二、组网拓扑

三、配置要点

部署web认证前,请确保前期网络部署已经完成,数据通信都正常。下面的配置只截取的web认证的相关配置

1、启用web-authe AAA认证

2、配置radius服务器IP地址、key和portal key等相关参数

3、配置无线用户认证页面及portal服务器

4、放通网关ARP,开放免认证网络资源和免认证用户

5、WLAN 开启Web认证

6、配置SNMP服务器

7、配置设备的登陆用户名和密码

8、ePortal服务器配置

9、SAM服务器配置

四、配置步骤

1、启用web-auth AAA认证

AC#config terminal

AC(config)#aaa new-model ------>启用AAA认证功能

AC(config)#aaa accounting network default start-stop group radius ------>定义用户上线下线审计默认使用列表

AC(config)#aaa authentication web-auth default group radius ------>定义web认证默认使用列表

AC(config)#aaa accounting update ------>开启记账更新

AC(config)#aaa accounting update periodic 15 ------>定义记账更新间隔为15分钟,建议和radius设备上的参数保持一致

2、配置radius服务器IP地址、key和portal key等相关参数

AC(config)#radius-server host 192.168.51.103 key ruijie ------>配置radius服务器ip和key(本案例中key是ruijie)。注意:密码后面不能有空格或tab键

AC(config)#ip radius source-interface vlan 1 ------>AC使用vlan 1 的IP地址和radius对接,radius上添加AC的nas ip也是vlan 1的ip地址

AC(config)#radius dynamic-authorization-extension enable ------>配置AC支持radius扩展属性

AC(config)#radius-server attribute 31 mac format ietf ------>如和我司的ESS对接或者和其他厂商对接出现无法踢用户下线的情况,可以尝试调整MAC格式

AC(config)#web-auth portal key 123456 ------>portal服务器密钥:123456(密码后面不能有空格),只支持配置一个portal key

3、在AC上配置无线用户认证页面及portal服务器

【10.X配置命令】

AC(config)#portal-server eportalv2 ip 192.168.51.38 url http://192.168.51.38/eportal/index.jsp ------>定义web认证的服务器信息,服务器名字配置为eportalv2,具体url参见eportal设备上参数。

【11.X配置命令】

AC(config)#web-auth template eportalv2

AC(config.tmplt.eportalv2)#ip 192.168.51.38

AC(config.tmplt.eportalv2)#url http://192.168.51.38/eportal/index.jsp----->定义eportalv2的重定向页面

AC(config.tmplt.eportalv2)#exit

4、放通网关ARP,开放免认证网络资源和免认证用户

AC(config)#http redirect direct-site 172.18.10.3 ------>设置172.18.10.3为免认证网络资源,即用户没有认证前就可以访问的资源(非必需)

AC(config)#web-auth direct-host 192.168.51.129 ------>设置192.168.33.129为免认证用户,即不用认证就可以上网的用户(非必需)

AC(config)#http redirect direct-arp 192.168.51.1 ------>必须开放无线用户网关arp,让无线客户端可以发起http请求【必须配置】

5、在AC上对wlan1开启web认证功能

AC(config)#wlansec 1 ------>这个wlansec后面的数字,取决于配置无线信号发射时使用的wlan-id,这里假设配置的是wlan 1

AC(config-wlansec)#webauth ------>启用web认证功能

AC(config-wlansec)#web-auth portal eportalv2 ------>启用二代web认证,调用名为eportalv2的portal

AC(config-wlansec)#exit

6、配置snmp服务器(ePortal,SAM)

AC(config)#snmp-server host 192.168.51.103 traps version 2c ruijie ------>设置snmp为v2版本,snmp服务器地址(SAM),团体字ruijie(密码后面不能有空格)

AC(config)#snmp-server host 192.168.51.38 traps version 2c ruijie ------>设置snmp为v2版本,snmp服务器地址(eportal),团体字ruijie(密码后面不能有空格)

AC(config)#snmp-server enable traps web-auth

AC(config)#snmp-server community ruijie rw

7、配置设备的登陆用户名和密码

AC(config)#username admin password admin------>设置设备的登陆用户名和密码都为admin,全局设置aaa new-model后,telnet登陆时默认会调用本地帐号,所以需要进行设置

AC(config)#end

AC#write ------>保存配置

8、配置ePortal服务器

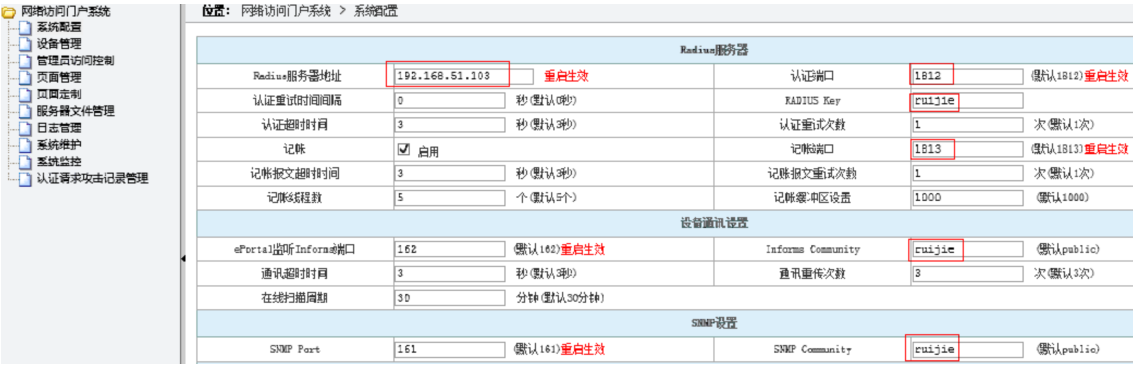

1)登陆到eportal服务器选择“系统配置”,配置radius服务器及community信息并保存。

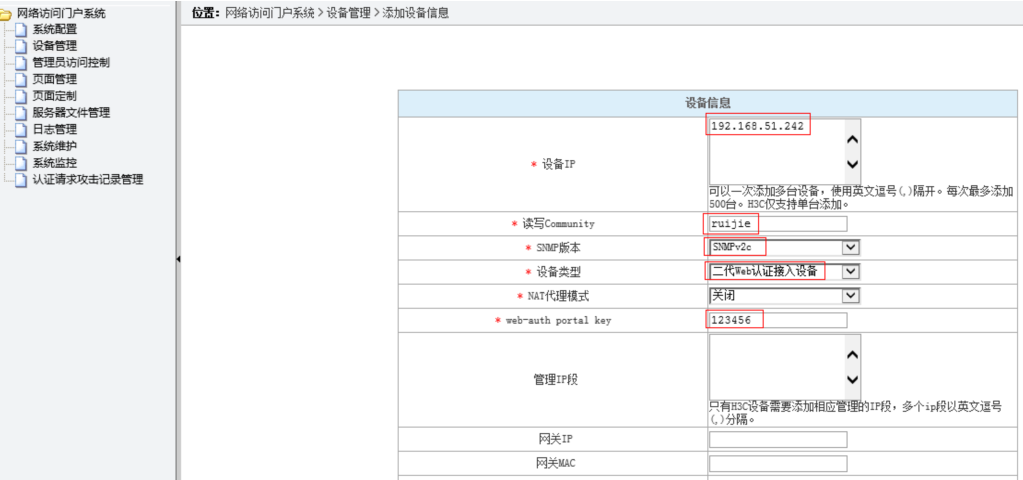

2)选择“设备管理”--->"添加设备",输入无线设备相关信息并“保存”

设备IP:AC的IP地址(去往portal设备的出接口IP)

读写community:和ac上的配置一致(snmp-server community ruijie rw )

设备类型:二代web认证接入设备

web-auth portal key:和ac上的配置一致(web-auth portal key 123456)

其他字段不填写。

9、SAM(radius)服务器配置

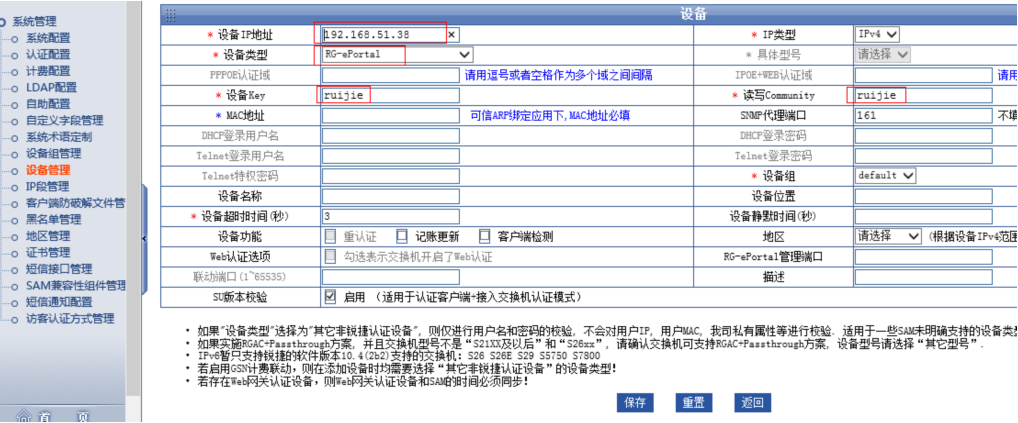

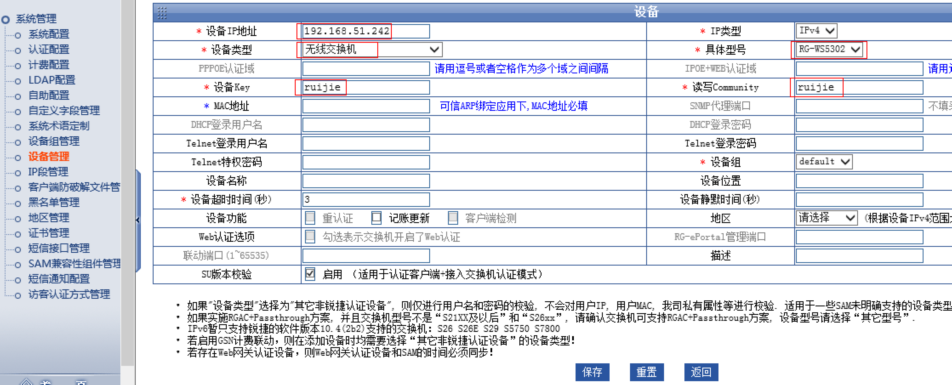

1)登陆SAM服务器--->“系统管理”--->“设备管理”,选择“添加”

2)添加设备,填充设备相关参数“设备IP地址”、“设备类型”、“具体型号”、“设备key”、“读写Community”,点击“保存”。

五、配置验证

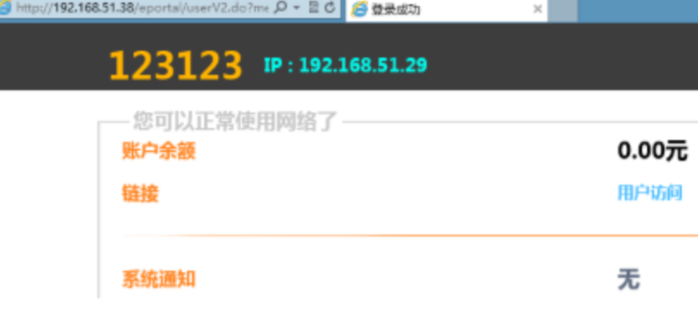

1、用户连接到无线网络,打开网页弹出认证界面,输入密码提示认证正常并且能正常使用网络。

2、登陆到AC上通过show web-auth user all 确认无线用户认证状态。

AC#show web-auth user all

Statistics:

Type Online Total Accumulation

-------------- ------- ------- ------------

v1 portal 0 0 1

v2 Portal 1 1 11

Intra Portal 0 0 0

-------------- ------- ------- ------------

Total 1 1 12

V1 Portal Authentication Users

Index Address Online Time Limit Time used Status

----- ---------------------------------------- ------ ------------ ------------ -------

----- ---------------------------------------- ------ ------------ ------------ -------

Intra Portal Authentication Users

Index Address Online Time Limit Time used Status

----- ---------------------------------------- ------ ------------ ------------ -------

----- ---------------------------------------- ------ ------------ ------------ -------

V2 Portal Authentication Users ------>2代web认证用户

Index Address Online Time Limit Time used Status

----- ---------------------------------------- ------ ------------ ------------ -------

1 192.168.51.29 On 240d 00:00:00 0d 00:00:00 Authenticated

----- ---------------------------------------- ------ ------------ ------------ -------