1、N18K设备部署DOT1X时,网关模式和接入模式的区别;

1)网关模式会更优化资源,使得设备可以相对于接入模式加大认证表项;

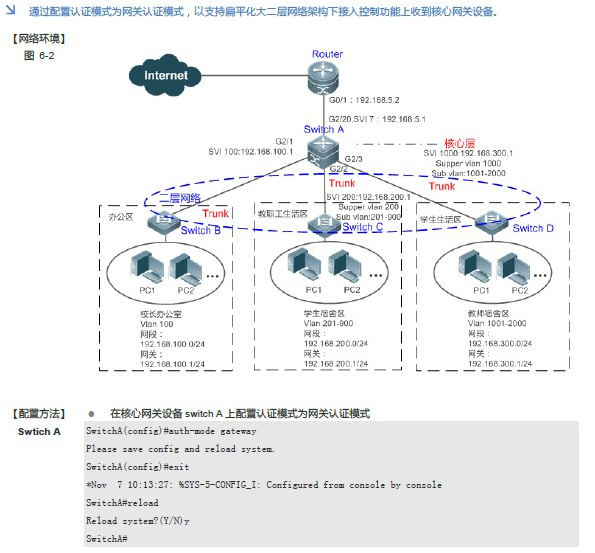

2)网关模式注意事项1:如果接入控制相关应用开在核心设备上,需要在核心设备上将认证模式切换成网关认证模式。否则不需要进行配置;

3)网关模式注意事项2:认证模式切换后,需要重启设备才能让新模式生效,重启前请务必保存配置;

4)配置方法:

2、如何实现1x认证前获取su客户端?

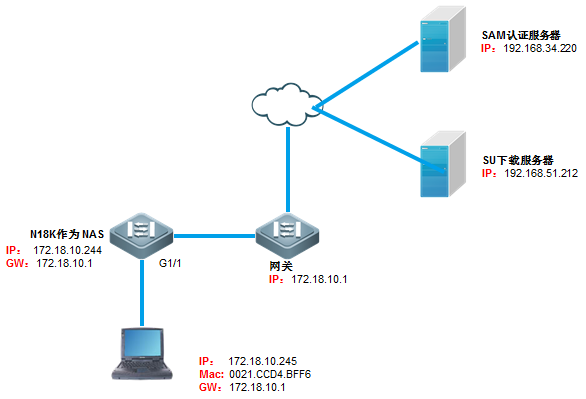

一、组网需求:

1) 网络中包括客户端下载服务器、SAM服务器、DNS 服务器、汇聚交换机,接入交换机,认证pc;

2)接入交换机需要支持自动获取客户端功能;

二、组网拓扑

三、配置要点

1、NAS交换机上基本1x配置;

2、NAS交换机配置认证前自动跳转;

客户端自动获取方案的注意事项:

1、打开了全局客户端下载功能后,802.1x 受控端口下即使是未认证的用户,其发出的DHCP 和DNS 报文是可以通过的。不会影响到用户获取IP

地址,以及进行域名解析;

2、由于弹出客户端下载页面必须依靠客户PC 能发起HTTP 连接,而在进行连接之前,必须要能让客户PC 获取到DNS

解析的IP 地址,以及网关的ARP 报文。在这种情况下,接入设备放行未认证用户发给网关的ARP 请求报文。因此,有可能出现一种ARP欺骗情况,即如果某个用户冒充同一个VLAN

下的其它用户的IP,给网关发送ARP报文,就会造成网关学习到错误的ARP,对同一VLAN 下的其它用户产生影响;

四、配置步骤:

1、1x基本配置

接入交换机:

Ruijie>enable

Ruijie#configure

terminal

Ruijie(config)#aaa

new-model ------>开启AAA功能

Ruijie(config)#radius-server

host 192.168.34.220 ------>配置radius IP

Ruijie(config)#radius-server

key ruijie ------>配置与radius通信的key

Ruijie(config)#aaa

authentication dot1x ruijie group radius ------>创建dot1x认证方法认证列表,名称为ruijie

Ruijie(config)#aaa

accounting network ruijie start-stop group radius ------>创建dot1x记账方法认证列表,名称为ruijie

Ruijie(config)#dot1x

authentication ruijie ------>应用认证方法列表

Ruijie(config)#dot1x

accounting ruijie------>应用记账方法列表

Ruijie(config)# snmp-server

community ruijie rw ------>交换机和SAM服务器存在SNMP交互 指定SNMP共同体字段,以ruijie为例,

Ruijie(config)#interface g1/1 ------>在NAS交换机上对Gi1/1端口上开启dot1x

认证功能

Ruijie(config-if-range)#dot1x

port-control auto ------>接口启用dot1x认证

Ruijie(config-if-range)#exit

Ruijie(config)#interface

vlan 1

Ruijie(config-if-VLAN

10)#ip add 172.18.10.222 255.255.255.0 ------> 配置交换机的IP地址

Ruijie(config-if-VLAN

10)#exit

Ruijie(config)#ip

route 0.0.0.0 0.0.0.0 172.18.10.1 ------>NAS上配置默认路由

2、认证前自动跳转到客户端下载页面

Ruijie(config)# dot1x redirect------>打开全局客户端下载功能

Ruijie(config)# http redirect direct-site 172.18.10.1 arp ------>将网关IP 地址设置为免认证的网络资源范围,并开启arp

选项,以保证在认证前,PC 能完成DNS 及ARP 请求。

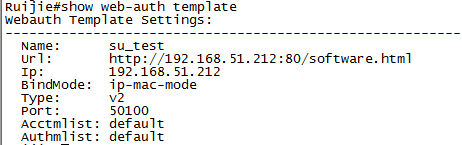

Ruijie(config)#web-auth template su_test v2 ---->配置web主页跳转模板

Ruijie(config.tmplt.su_test)#ip 192.168.51.212 ---->配置客户端下载服务器的

IP 地址

Ruijie(config.tmplt.su_test)#url http://192.168.51.212:80/software.html ------>在NAS交换机上配置跳转到的客户端下载页面的主页地址

Ruijie(config.tmplt.su_test)#exit

Ruijie(config)#int gigabitEthernet 1/1

Ruijie(config-if-GigabitEthernet 1/1)#web-auth enable su_test ---->接口下调用web主页跳转模板,使之在该接口下生效

五、功能验证

1、交换机上显示验证

2、PC1如果未认证要访问internet 就会先重定向到客户端下载服务器,通过客户端的下载及认证后,才能访问internet。

1)pc1接在接入交换机的G0/1口下,未认证前随便打开一个网页,如www.baidu.com

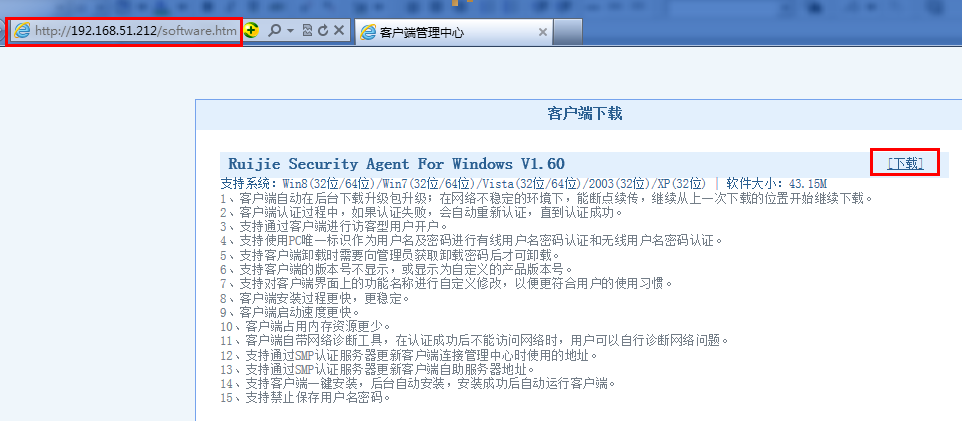

2)pc1打开网页www.baidu.com后自动跳转到客户端下载页面:http://192.168.51.212/software.html

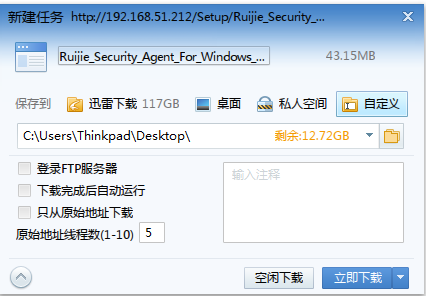

3)点击客户端下载页面:http://192.168.51.212/software.html中的“下载”,下载su客户端并安装:

3、安装好下载的su客户端,输入用户名和密码进行认证

1)在安装好的su客户端上输入用户名和密码:

2)pc认证成功

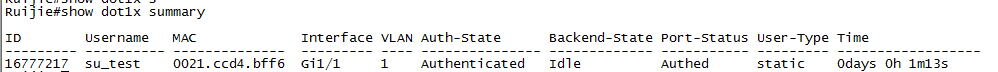

3)交换机上查看,pc认证成功

3、1x/web环境下,是否可以单独针对某个vlan实现免认证?

可以通过配置免认证

VLAN,使指定 VLAN 内的用户无需要通过 dot1x 认证或 web 认证就可以上网。开启免认证 VLAN 的设备在检测到报文来自免认证 VLAN 列表时,

直接跳过接入控制的检测, 从而在实现免认证 VLAN 中的用户上网无需认证的要求。可以将免认证 VLAN 功能看作是安全通道的一种应用。默认情况下,无任何免认证

VLAN 配置。配置如下:

【命令格式】 全局模式: [no] direct-vlan

vlanlist // no:该选项若被配置,表示删除免认证 VLAN

配置。vlanlist:表示所配置或删除的免认证 VLAN 列表。

例:将vlan100、200配置为免认证vlan并查看:

Ruijie(config)#direct-vlan 100,200 //将vlan100配置为免认证vlan:

Ruijie#show direct-vlan//使用 show direct-vlan 命令检查设备上的免认证

VLAN 配置。

direct-vlan 100,200

注意:

1、目前18K、86E、78E最多支持配置 100 个免认证 VLAN。

2、免认证 VLAN 会占硬件表项。在没有开启认证等接入控制功能的情况下,配置免认证 VLAN 与没有配置免认证

VLAN 效果是一样的。建议只在开启相关接入控制功能的时候,对有不需认证就能上网需求的特殊用户才进行免认证 VLAN 配置。

3、免认证 VLAN 只是不作接入认证相关的检测,但必须经过安全 ACL 的检查,如果在安全 ACL 中配置了不允许指定用户或指定VLAN

通过, 用户还是无法上网。 所以在配置 ACL 时需要注意, 如果想让免认证 VLAN 真正免认证就能上网, 不能将指定 VLAN或指定 VLAN 内的用户拦截掉。