应用场景:

在部署防火墙卡的环境,对经过防火墙卡的数据流进行进行策略控制时需要单向的安全策略,而且基于用户的连接在核心设备的不同的接口,连接有可能需要灵活的调整。

功能原理:

安全域是由一组具有相同安全保护需求,并相互信任的系统组成的逻辑区域,它由同一系统内根据信息的性质、使用主体、安全目标和策略等元素的不同划分而成,通过配置划分域和定义域间访问规则,可将大型系统的安全问题转化为更小区域的安全保护问题。

基于IP的安全域,可以在全局将不同的IP范围划分到安全域,并在安全域间利用ACL灵活配置安全策略。

注意:

1、IP集合安全域和接口安全域不能同时使用,默认为IP集合安全域,使用security-zone-base

interface命令切换为接口安全域

2、基于IP范围划分安全域,适用于透明及路由模式,功能配置没有差异。

一、组网要求

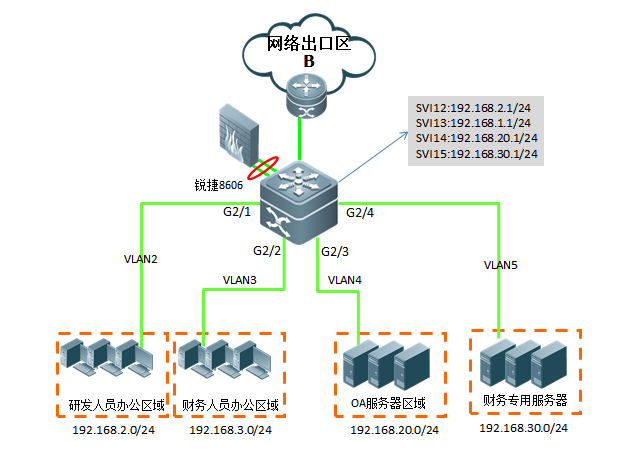

1、防火墙工作在透明模式,每个相对对立的办公区域同属一个vlan。

2、划分安全域:

2.1)研发人员所在区域(192.168.2.0/24)设置为zone_a安全域;

2.2)财务专员所在区域(192.168.3.0/24)设置为zone_b安全域;

2.3)普通OA服务器所在区域(192.168.20.0/24)设置server_1安全域;

2.4)财务专用服务器所在区域

(192.168.30.0/24)设置server_2安全域。

默认未定义的其他的IP地址都归为default区域。

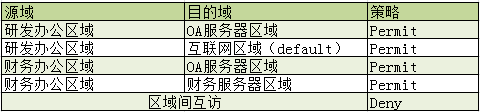

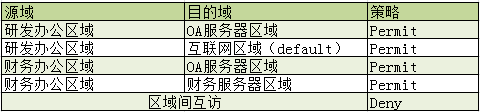

3、策略要求:

1)研发人员可以主导发起访问OA服务器,也能够访问外网,

2)财务专员可以主导发起访问OA服务器和财务专用服务器。

3)其他的安全域之间都不能互访。

注意:本例中的互访策略都是对经过防火墙卡的策略,如果存在不经过防火墙卡的流量策略,则需要使用在交换机上做ACL或者是通过变更部署模型将流量引入到防火墙卡,例如:研发办公或财务办公区域内的二层互访就不经过防火墙卡,就无法应用防火墙卡策略,可以在交换机上做ACL或者端口隔离功能做安全控制。

二、组网拓扑

三、配置要点

1、在86上,配置与各个办公区域连接的物理口为switch access口,并指定对应的access vlan。将与FW模块连接的两个万兆内联口绑定为AP口并配置为switch

trunk口,同时允许各办公及服务器区域的vlan通过。

2、在FW模块上,创建各桥组接口,并在核心交换机SVI接口及IP地址。

3、配置安全域并引用ACL以指定该安全域的地址集合,添加域间访问控制策略。

注意:以上为透明模式举例,只要是通过引流进入到防火墙卡的数据都会受到安全策略的影响。

四、配置步骤

步骤一、交换机上配置与各个办公区域连接的物理接口和与FW卡连接的内联口的switch属性,FW模块插在slot 3

Ruijie>enable ------>进入特权模式

Ruijie#configure terminal ------>进入全局配置模式

Ruijie(config)#vlan

4000 ------>配置一个冗余的VLAN

Ruijie(config-vlan)#vlan

2

Ruijie(config-vlan)#vlan

3

Ruijie(config-vlan)#vlan

4

Ruijie(config-vlan)#vlan

5

Ruijie(config-vlan)#vlan

12 ------>创建桥接VLAN

Ruijie(config-vlan)#vlan

13

Ruijie(config-vlan)#vlan

14

Ruijie(config-vlan)#vlan

15

Ruijie(config-vlan)#exit

Ruijie(config)#inter vlan 1

Ruijie(config-if-VLAN 1)#ip add 172.18.10.1 255.255.255.0 ------>配置管理地址VLAN1的IP地址。

Ruijie(config-if-VLAN 1)#inter vlan 12

Ruijie(config-if-VLAN 12)#ip add 192.168.2.1 255.255.255.0

Ruijie(config-if-VLAN 12)#inter vlan 13

Ruijie(config-if-VLAN 13)#ip add 192.168.3.1 255.255.255.0

Ruijie(config-if-VLAN 13)#inter vlan 14

Ruijie(config-if-VLAN 14)#ip add 192.168.20.1 255.255.255.0

Ruijie(config-if-VLAN 14)#inter vlan 15

Ruijie(config-if-VLAN 15)#ip add 192.168.30.1 255.255.255.0

Ruijie(config-if-VLAN 15)#exit

Ruijie(config)#interface GigabitEthernet 2/1

------>进入 G2/1接口

Ruijie(config-if-GigabitEthernet 2/1)#switch access vlan 2

Ruijie(config-if-GigabitEthernet 2/1)#interface GigabitEthernet 2/2 ------>进入 G2/2接口

Ruijie(config-if-GigabitEthernet 2/2)#switch access vlan 3

Ruijie(config-if-GigabitEthernet 2/2)#interface GigabitEthernet 2/3 ------>进入 G2/3接口

Ruijie(config-if-GigabitEthernet 2/3)#switch access vlan 4

Ruijie(config-if-GigabitEthernet 2/3)#interface GigabitEthernet 2/4------>进入 G2/4接口

Ruijie(config-if-GigabitEthernet 2/4)#switch access vlan 5

Ruijie(config-if-GigabitEthernet 2/4)#interface GigabitEthernet 2/24 ------>配置连接出口为路由口,并配置IP地址。

Ruijie(config-if-GigabitEthernet 2/24)#no switchport

Ruijie(config-if-GigabitEthernet 2/24)#ip address 172.18.1.1

255.255.25.252

Ruijie(config-if-GigabitEthernet 2/24)#interface range

tenGigabitEthernet 3/1,3/2 ------>防火墙卡插在3槽位,进入交换机和防火墙互联端口

Ruijie(config-if-range)#port-group 127

Ruijie(config-if-tenGigabitEthernet 3/2)#exit

Ruijie(config)#interface AggregatePort 3

------>进入 AP 3接口

Ruijie(config-if-AggregatePort 3)#switchport mode trunk

Ruijie(config-if-AggregatePort 3)#switchport trunk native vlan

4000 ------>将防火墙与交换机互联端口的native vlan设置为非管理VLAN,由于防火墙通过VLANtag来进行桥接互联, 如果从交换机发给防火墙的报文不带tag将会被丢弃,所以为了保证管理VLAN和防火墙的胡同,必须设置管理vlan为非native

vlan;

Ruijie(config-if-AggregatePort 3)#switchport trunk allowed

vlan remove 1-4094

Ruijie(config-if-AggregatePort 3)#switchport trunk allowed vlan add

2-5,12-15 ------>受防火墙保护的vlan范围

Ruijie(config-if-AggregatePort 3)#exit

Ruijie(config)#ip route 0.0.0.0 0.0.0.0 172.18.1.2 ------>配置交换机访问外网的默认路由

Ruijie#write ------>保存

以上操作配置脚本:

enable

configure

terminal

vlan

4000

vlan 2

vlan 3

vlan 4

vlan 5

vlan 12

vlan 13

vlan 14

vlan 15

exit

inter

vlan 1

ip add

172.18.10.1 255.255.255.0

inter

vlan 12

ip add

192.168.2.1 255.255.255.0

inter

vlan 13

ip add

192.168.3.1 255.255.255.0

inter

vlan 14

ip add

192.168.20.1 255.255.255.0

inter

vlan 15

ip add

192.168.30.1 255.255.255.0

exit

interface

GigabitEthernet 2/1

switch

access vlan 2

interface

GigabitEthernet 2/2

switch

access vlan 3

interface

GigabitEthernet 2/3

switch

access vlan 4

interface

GigabitEthernet 2/4

switch

access vlan 5

interface

GigabitEthernet 2/24

no

switchport

ip

address 172.18.1.1 255.255.25.252

interface

range tenGigabitEthernet 3/1,3/2

port-group

127

exit

interface

AggregatePort 127

switchport

mode trunk

switchport

trunk native vlan 4000

switchport

trunk allowed vlan remove 1-4094

switchport

trunk allowed vlan add 2-5,12-15

exit

ip

route 0.0.0.0 0.0.0.0 172.18.1.2

write

对防火墙配置基础配置,参考:典型功能配置---防火墙基础配置--基础配置脚本。

config terminal

hostname FW1

enable service web-server http

enable service web-server https

enable service ssh-server

ip http authentication local

ip http port 80

service password-encryption

username admin password admin

username admin privilege 15

line vty 0 4

login local

exit

interface Vlan 1

ip address 172.18.10.115 255.255.255.0

ip route 0.0.0.0 0.0.0.0

172.18.10.1

clock timezone Beijing +8

ntp server 192.43.244.18

ntp update-calendar

end

config ter

logging

file flash:syslog 7

logging

file flash:syslog 131072

logging

buffered 131072

logging

userinfo

logging

userinfo command-log

logging server 192.168.1.2

service

sysname

service

sequence-numbers

service

timestamps

snmp-server group group1 v3 priv read default

write default

snmp-server user admin group1 v3 auth md5 ruijie

priv des56 ruijie123

snmp-server host 192.168.1.2 traps version 3 priv

admin

snmp-server enable traps

firewall default-policy-permit

end

wr

步骤二、FW模块工作在透明模式,在FW创建桥组,

Ruijie#session

slot 3

Trying tipc...

User Access

Verification

Username:admin

Password:

FW1#config

FW1(config)#inter

vlan 2

FW1(config-if-Vlan

2)#bridge-group 1 ------>VLAN 2,12属于桥1

FW1(config-if-Vlan

2)#inter vlan 12

FW1(config-if-Vlan

12)#bridge-group 1

FW1(config-if-Vlan

12)#inter vlan 3

FW1(config-if-Vlan

3)#bridge-group 2 ------>VLAN 3,13属于桥2

FW1(config-if-Vlan

3)#inter vlan 13

FW1(config-if-Vlan

13)#bridge-group 2

FW1(config-if-Vlan

13)#inter vlan 4

FW1(config-if-Vlan

4)#bridge-group 3 ------>VLAN 4,14属于桥3

FW1(config-if-Vlan

4)#inter vlan 14

FW1(config-if-Vlan

14)#bridge-group 3

FW1(config-if-Vlan

14)#inter vlan 5

FW1(config-if-Vlan

5)#bridge-group 4 ------>VLAN 5,15属于桥4

FW1(config-if-Vlan

5)#inter vlan 15

FW1(config-if-Vlan

15)#bridge-group 4

配置脚本:

config

inter vlan 2

bridge-group 1

inter vlan 12

bridge-group 1

inter vlan 3

bridge-group 2

inter vlan 13

bridge-group 2

inter vlan 4

bridge-group 3

inter vlan 14

bridge-group 3

inter vlan 5

bridge-group 4

inter vlan 15

bridge-group 4

步骤三、 FW模块上配置安全域引用的ACL,并定义安全域。

FW1(config)#ip access-list

standard zone_a_acl

------>创建安全域zone_a引用的acl

FW1(config-std-nacl)#permit

192.168.2.0 0.0.0.255

FW1(config-std-nacl)#ip

access-list standard zone_b_acl ------>创建安全域zone_b引用的acl

FW1(config-std-nacl)#permit

192.168.3.0 0.0.0.255

FW1(config-std-nacl)#ip

access-list standard server_1_acl ------>创建安全域server_1引用的acl

FW1(config-std-nacl)#permit

192.168.20.0 0.0.0.255

FW1(config-std-nacl)#ip

access-list standard server_2_acl ------>创建安全域server_2引用的acl

FW1(config-std-nacl)#permit

192.168.30.0 0.0.0.255

FW1(config-std-nacl)#exit

FW1(config)#security-zone

zone_a

------>创建安全域zone_a

FW1(config-security-zone)#ip

access-group zone_a_acl

FW1(config-security-zone)#security-zone

zone_b

------>创建安全域zone_b

FW1(config-security-zone)#ip

access-group zone_b_acl

FW1(config-security-zone)#security-zone

server_1

------>创建安全域server_1

FW1(config-security-zone)#ip

access-group server_1_acl

FW1(config-security-zone)#security-zone

server_2

------>创建安全域server_2

FW1(config-security-zone)#ip

access-group server_2_acl

FW1(config-security-zone)#exit

FW1(config)#

default区域无需配置,系统将未匹配安全域的地址,都默认分配到default区域中。

配置脚本:

ip access-list

standard zone_a_acl

permit

192.168.2.0 0.0.0.255

ip access-list

standard zone_b_acl

permit

192.168.3.0 0.0.0.255

ip access-list

standard server_1_acl

permit

192.168.20.0 0.0.0.255

ip access-list

standard server_2_acl

permit

192.168.30.0 0.0.0.255

exit

security-zone

zone_a

ip access-group

zone_a_acl

security-zone

zone_b

ip access-group

zone_b_acl

security-zone

server_1

ip access-group

server_1_acl

security-zone

server_2

ip access-group

server_2_acl

exit

步骤四、配置ACL安全域策略,并引用安全域策略。

FW1(config)#

FW1(config)#ip access-list extend a_to_ser1_acl ------>创建安全域zone_a到安全域server_1策略引用的acl,允许研发办公访问OA服务器

FW1(config-ext-nacl)#permit

ip 192.168.2.0 0.0.0.255 192.168.20.0 0.0.0.255

FW1(config-ext-nacl)#ip

access-list extended default_rule

------>创建安全域zone_a到安全域default引用的acl,允许研发办公区域公访问互联网等其他区域

FW1(config-ext-nacl)#permit

ip any any

FW1(config-ext-nacl)#ip

access-list extend b_to_ser1_acl ------>创建安全域zone_b到安全域server_1策略引用的acl,允许财务办公访问OA服务器

FW1(config-ext-nacl)#permit

ip 192.168.3.0 0.0.0.255 192.168.20.0 0.0.0.255

FW1(config-ext-nacl)#ip

access-list extend b_to_ser2_acl ------>创建安全域zone_b到安全域server_2引用的acl,允许财务办公访问财务服务器

FW1(config-ext-nacl)#permit

ip 192.168.3.0 0.0.0.255 192.168.30.0 0.0.0.255

FW1(config-ext-nacl)#exit

FW1(config)#security-access

a_to_ser1_acl from zone_a to server_1 ------>创建安全域zone_a到安全域server_1的访问策略

FW1(config)#security-access

default_rule from zone_a to default ------>创建安全域zone_a到default的访问策略

FW1(config)#security-access

b_to_ser1_acl from zone_b to server_1 ------>创建安全域zone_b到安全域server_1的访问策略

FW1(config)#security-access

b_to_ser2_acl from zone_b to server_2 ------>创建安全域zone_b到安全域server_2的访问策略

FW1(config)#firewall

default-policy-permit

------>10.3(4b5)系列版本的命令ip session acl-filter-default-permit ,10.3(4b6)命令变更为 firewall default-policy-permit 防火墙接口下没有应用ACL时或配置的ACL在最后没有Permit any则默认会丢弃所有包,配置以下命令可修改为默认转发所有包

FW1(config)#end

FW1#write ------>确认配置正确,保存配置

配置脚本:

ip

access-list extend a_to_ser1_acl

permit

ip 192.168.2.0 0.0.0.255 192.168.20.0 0.0.0.255

ip

access-list extended default_rule

permit

ip any any

ip

access-list extend b_to_ser1_acl

permit

ip 192.168.3.0 0.0.0.255 192.168.20.0 0.0.0.255

ip

access-list extend b_to_ser2_acl

permit

ip 192.168.3.0 0.0.0.255 192.168.30.0 0.0.0.255

exit

security-access

a_to_ser1_acl from zone_a to server_1

security-access

default_rule from zone_a to default

security-access

b_to_ser1_acl from zone_b to server_1

security-access

b_to_ser2_acl from zone_b to server_2

firewall

default-policy-permit

end

write

对于安全策略的解读:

通过以上配置,除了配置了域间的访问允许策略以外,根据默认规则,域间不允许访问,即财务到互联网,财务到研发都能不能互访。

域内的策略由于二层的报文经过交换机直接转发,不需要经过防火墙卡,所以不做限制。

除了通过ACL的策略定义明确的安全域的访问策略以外,对于默认策略的说明如下:

1、如果是需要所有的域内都能够默认互访,只需要全局配置:loose-inner-zone-access

2、如果是需要默认所有的域间能够默认互访,需要在定义安全域时配置安全等级(security-level),同时全局配置:loose-inter-zone-access

注意:如果不配置安全等级,安全域不参与根据等级优先级比较进行单向访问,同时即使配置:loose-inter-zone-access,域间互访策略也不生效。

3、如果安全域配置了安全等级,如果没有配置:loose-inter-zone-access,则根据安全等级的数字从大到小确定优先级从高到低,优先级高的可以单向访问优先低的安全域,优先级相等,则不能互访。

例如:

security-zone zone_a

security-level 10

security-zone zone_b

security-level 100

如上配置,安全域b可以单向访问安全域a,但是安全域a不能单向访问安全域b

五、功能验证

FW1#show security-zone ------>查看安全域的配置

security-zone:

zone_a

level not defined

ip

access-group: zone_a_acl

violation notification threshold not defined

violation blocking threshold not defined

violation blocking zone timeout in 0 minutes

violation timeout 1 day

reference: 1

security-zone:

zone_b

level not defined

ip

access-group: zone_b_acl

violation notification threshold not defined

violation blocking threshold not defined

violation blocking zone timeout in 0 minutes

violation timeout 1 day

reference: 2

security-zone:

server_1

level not defined

ip

access-group: server_1_acl

violation notification threshold not defined

violation

blocking threshold not defined

violation blocking zone timeout in 0 minutes

violation timeout 1 day

reference: 2

security-zone:

server_2

level not defined

ip

access-group: server_2_acl

violation notification threshold not defined

violation blocking threshold not defined

violation blocking zone timeout in 0 minutes

violation timeout 1 day

reference: 1

FW1#show security-access-rules ------>查看互访策略

security-access a_to_ser1_acl from zone_a to server_1

security-access b_to_ser1_acl from zone_b to server_1

security-access b_to_ser2_acl from zone_b to server_2

FW1#show security-zone-match icmp 192.168.2.2 192.168.20.2 ------>使用离线命令,查看所配置的策略是否跟预期的一致。

Allowed for hitting a security zone rule. ------>说明防火墙卡的规则允许192.168.2.2到192.168.20.2的访问。

FW1#show security-zone-match icmp 192.168.2.2 192.168.30.2

Denied for denied by the security policy. ------>说明防火墙卡的规则不允许192.168.2.2到192.168.30.2的访问。

FW1#show security-zone-match icmp 192.168.3.2 192.168.20.2

Allowed for hitting a security zone rule.

FW1#show security-zone-match icmp 192.168.3.2 192.168.30.2

Allowed for hitting a security zone rule.