应用场景:

当客户希望对接入网络的各类终端,特别是移动终端的合法性进行校验,只允许提供正确的用户名,密码的用户才能使用网络,而又不想安装繁琐的各类认证软件的时候,就可以考虑部署web认证方案;或者是一些流动性比较大的场景,经常有外来访客的情况,没有办法安装认证端软件,只能采用IE浏览器进行校验的时候,也是可以推荐采用web认证方案;另外一些特别的终端,比如手机,平板电脑等无法安装认证端,而能采用IE浏览器进行认证的场景。

web认证的优势就是使用方便,快捷,免安装客户端软件,只需要采用任意的IE浏览器发起访问请求,重定向认证页面后提交身份验证通过后即可访问网络,特别适用于不方便安装SU客户端的情况。

web认证的劣势也比较多,需要购买eportal,radius认证的服务器,同时需要有交换机支持web认证功能(支持802.1x的交换机不一定支持web认证),并且web认证方案通常需要NAS交换机与eportal都是同一厂商的才能配合工作(主要是很多扩展功能都是通过私有协议交互,实现方案不一样),否则NAS与eportal采用不同厂商的设备会存在兼容性问题,可能连基本的认证都不生效,所以客户如果需要部署web认证的话需要统一的设备,这样对客户原来的设备投资不利,需要更新设备。

功能简介:

二代Web认证:WEB认证是一种基于网页的认证,未认证用户HTTP报文都会被NAS设备截获。交换机伪装成用户期望访问的站点,与用户建立TCP连接后,通过HTTP重定向将预先设定好的认证页面推送给用户,Portal服务器将用户信息通过Portal协议告知网络设备,网络设备利用该身份信息完成RADIUS服务器认证,对合法用户进行准入,同时将结果信息回应给Portal服务器。eportal服务器根据网络设备反馈的认证结果,通过页面反馈给用户。

本篇内容介绍的是二代WEB认证,一代web认证中由eportal服务器负责和Radius服务器进行Radius报文交互,而二代web认证则由设备来负责这些动作。二代Web认证方案由于主要流程都是在设备上完成,对设备的要求比较高,处理能力压力大;但是Portal服务器得到了简化,同时使用业界支持度较高的中国移动Portal规范进行交互,使得各设备厂商和服务器厂商能够开发出兼容的产品。

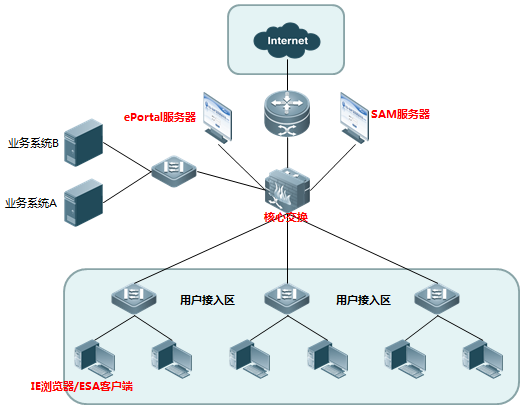

Web认证的典型组网方式如下图所示

Web认证的角色:

1、认证客户端:通常是一个浏览器,运行HTTP协议,用户通过浏览器上网时浏览器将发出HTTP请求。

2、认证设备(NAS设备):认证设备(NAS设备)接收Portal 服务器发过来的用户认证信息,并向Radius

服务器发起认证请求,根据认证结果设置用户是否可以上网,同时向Portal 服务器反馈认证结果。

3、Portal Server:提供Web认证的认证界面和相关操作。Portal 服务器接受认证客户端发出的基于HTTP的认证请求,提取其中的账号信息,将此信息发送到认证设备(NAS设备),同时根据网络核心设备反馈的认证结果,通过页面反馈给用户。图中为锐捷ePortal服务器。

4、Radius Server:提供基于RADIUS协议的远程用户认证。认证设备(NAS设备)接收Portal

服务器发过来的用户认证信息,然后通过radius协议向RADIUS Server请求认证。Radius Server通过radius协议向认证设备(NAS设备)反馈认证结果。图中为锐捷SAM服务器。

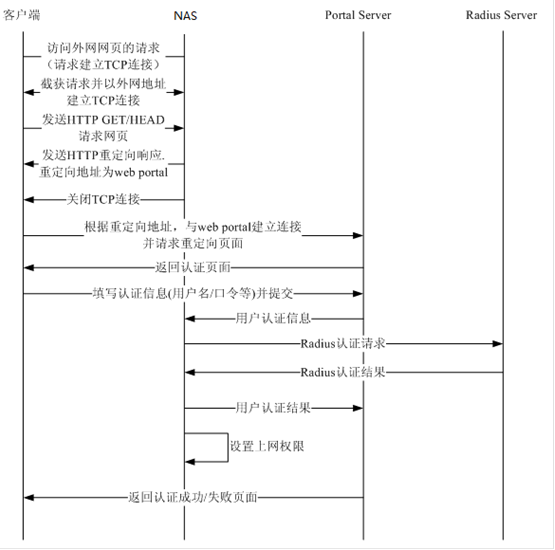

Web认证的流程:

1:在认证之前,设备将未认证用户发出的所有HTTP 请求都拦截下来,并重定向到Portal服务器去,这样在用户的浏览器上将弹出一个认证页面。

2:在认证过程中,用户在认证页面上输入认证信息(用户名、口令、校验码等等)与Portal服务器交互。

3:Portal服务器将用户的认证信息发给认证设备(NAS设备)

4:认证设备(NAS设备)向Radius 服务器发起认证,并将认证结果反馈给Portal服务器。

5:Portal服务器向用户返回页面,提示认证结果(成功或失败)。

详细的原理图如下图所示:

web认证的下线方式:

1)用户选择下线,点击web认证界面退出按钮;

注意这种方式下线不是将web认证页面关闭,如果认证后直接关闭认证页面,则需要其他方式下线

通过HTTP协议发起下线请求, web portal收到该请求后,向认证设备(NAS设备)发送下线请求报文,认证设备(NAS设备)回应该请求并向radius发送记账停止报文。

下线时间:即刻下线(认证设备(NAS设备)即刻会向eportal发出强制下线通告。)

2)当管理员通过命令行关闭接入交换机的WEB认证功能;

下线时间:即刻下线(认证设备(NAS设备)即刻会向eportal发出强制下线通告。)

3)认证设备(NAS设备)连接用户的端口shutdown后;

4)核心交换机探测到用户长时间无流量流入;

5)RADIUS服务器(SAM)主动踢用户下线,下线时间:即刻下线

Web认证的前提条件(重要,必读):

通过对web认证的上线和下线原理了解到,用户web认证的前提是http报文被拦截,然后通过http重定向到eportal服务器进行认证,前期条件:

1)用户的能够获取IP地址 ---->交换机默认放行DHCP 和DNS报文,只要交换机接口下开启WEB认证,默认交换机会放通DHCP及DNS报文

2)用户有网关的ARP信息(只有有网关的arp信息,才能发出跨网段地址的tcp链接和http请求)并和网关以及eportal通信;PC客户端无法获取网关的ARP信息,从而导致PC无法发出TCP请求,进而无法发出HTTP。这种情况在测试过程中较为常见 ---->配置直通地址(不受802.1x和web认证控制)放行用户网关IP地址和eportal服务器以及非受控站点报文;该直通地址通过匹配报文的目的IP,对某些目的IP为直通地址的IP报文即使未认证也给予放行,同时配置对网关地址的ARP报文放通。

3)用户访问网站的链接能够通过DNS服务器解析成IP地址---->DNS解析正常,交换机默认放行DHCP

和DNS报文,只要交换机接口下开启WEB认证,默认交换机会放通DHCP及DNS报文。

锐捷各类Web认证的对比

认证角色:

客户端:功能一样。

接入设备:锐捷一代Web

认证里面,接入设备只做重定向,以及接收Portal Server 下发的用户是否可上网的通知。

锐捷二代Web 认证里面,接入设备需要负责重定向、用户的认证、通告Portal Server 认证是否成功。锐捷内置portal 认证中,接入设备同时负责重定向、认证页面及其他页面的推送、用户的认证RADIUS

客户端功能。

Portal

Server:锐捷一代Web 认证里面,Portal Server 负责和客户端的页面交互、用户的认证、通告接入设备用户认证是否可上网。

锐捷二代Web 认证里面,Portal Server 负责和客户端的页面交互、通告接入设备用户的认证信息、接收接入设备通告的用户是否认证成功。

Radius

Server:功能一样。

认证流程:

锐捷二代认证过程是将radius交互逻辑从Portal

Server移到设备上处理,这样就降低了Portal 服务器的压力,整体的认证性能有显著提升。

锐捷二代Web

认证由于认证在接入设备上,因此就无需等待来自Portal Server 发送的用户是否可上网的通告。

下线流程:

锐捷一代Web

认证中,计费结束报文是Portal Server 发起的。锐捷二代Web 认证中,计费结束报文是接入设备发起的。