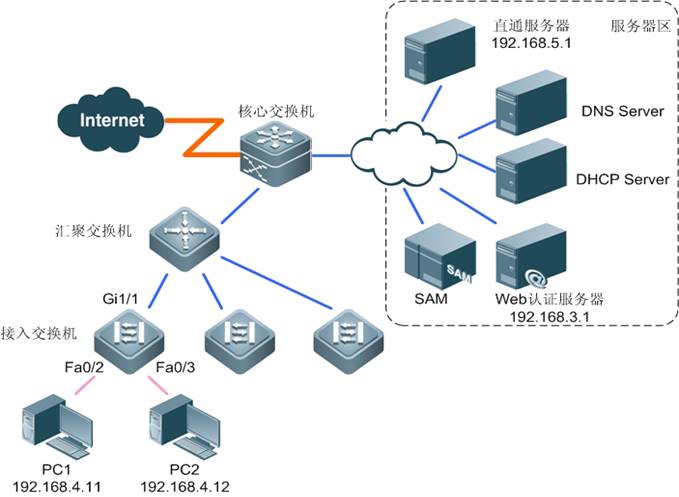

一、组网需求:

1) 用户PC 连接在接入设备下,接入设备上链端口连接汇聚接入设备,汇聚接入设备连接核心

接入设备,通过核心接入设备可以访问Internet。

2) 服务器部署在服务器区内,通过内部网络与核心接入设备相连。

3) PC1 从DHCP 服务器获得IP

地址为192.168.4.11,PC2 从DHCP 服务器获得IP 地址为192.168.4.12;它们的网关是192.168.4.1。

4) Portal 服务器的域名为www.web_auth.com,通过内部DNS 服务器可以进行解析,Web

认证页面的URL为。http://www.web_auth.com/webportal/index.jsp 如果未部署内部DNS 服务器,可以在URL 中直接设置Web 认证服务器的IP。

5) SAM 服务器作为Radius

服务器,提供认证和计费服务。

6) 服务器区内存在公共服务器,无需认证均可访问。

二、组网拓扑:

三、配置要点:

接入交换机配置

1、配置Portal服务器的IP

2、配置Portal服务器的认证页面URL

3、配置设备和Portal 服务器之间的通信密钥

4、配置设备和Portal 服务器之间的SNMP网管参数

5、配置直通地址、配置直通用户

6、将用户网关ARP放通

7、配置接口开启WEB认证

8、优化配置

四、配置步骤

接入交换机配置

1、WEB认证全局配置,

Ruijie>en

Ruijie#config ter

Ruijie(config)# portal-server eportalv2 ip 192.168.3.1 url http://192.168.3.1:80/smp/commonauth

Ruijie(config)#

web-auth portal eportalv2 ------>配置使用锐捷二代web认证功能

Ruijie(config)# web-auth

portal key ruijie123 ------>配置web认证key

Ruijie(config)# aaa new-model

Ruijie(config)# radius-server host 192.168.3.1 key ruijie123 ------> 配置与radius通信key

Ruijie(config)# aaa

authentication web-auth default group radius ------>创建web认证方法认证列表,名称为ruijie

Ruijie(config)# aaa

accounting network ruijie start-stop group radius ------>创建web记账方法认证列表,名称为ruijie

Ruijie(config)#web-auth

accounting ruijie ------>调用记账列表

Ruijie(config)#

snmp-server community ruijie123 rw

Ruijie(config)#

snmp-server enable traps web-auth

Ruijie(config)#

snmp-server host 192.168.3.1 inform version 2c ruijie123 web-auth ------> 接入设备与portal服务器之间的SNMP网管参数

Ruijie(config)#

http redirect direct-site 192.168.5.1 ------> 在接入设备上设置免认证的网络资源范围,将公共服务器设置为直通的网站

Ruijie(config)#

http redirect direct-site 192.168.4.1 arp ------>将网关IP地址设置为免认证的网络资源范围,并开启arp选项,以保证在认证前,PC能完成DNS及ARP请求。交换机上存在多个网段的,需要将多个网段的网关都放通,才能保证PC完成ARP请求,进行DNS通讯。

Ruijie(config)#

web-auth direct-host 192.168.4.12 arp ------>在接入设备上设置无需认证用户IP地址,将192.168.4.12配置为免认证用户。若接口上开启arp check后,需要开启arp选项。

Ruijie(config)#

web-auth offline-detect flow interval 10 flow 100000(可选,基于客户需求选择) ------>(配置基于流检测,10分钟没有超过100Kb的流量认为用户已经下线

2、WEB认证接口配置

Ruijie(config)#

interface range fa0/1-2

Ruijie(config-if-range)#

web-auth port-control ------>配置端口为web认证受控口

Ruijie(config-if-range)#

arp-check ------>开启arp-check实现下联用户的防arp欺骗,web认证后交换机将会自动绑定用户的IP+MAC,为arp-check提供合法安全表项

3、交换机基本功能配置

Ruijie(config)#vlan

10

Ruijie(config-vlan)#exit

Ruijie(config)#interface

vlan 10

Ruijie(config-if-VLAN

10)#ip address 192.168.4.13 255.255.255.0

Ruijie(config-if-VLAN

10)#exit

Ruijie(config)#ip

route 0.0.0.0 0.0.0.0 192.168.4.1

Ruijie(config)#interface

range f0/2-3

Ruijie(config-if-range)#switchport

access vlan 10

Ruijie(config)#interface

gigabitEthernet 1/1

Ruijie(config-if-GigabitEthernet

1/1)#switchport mode trunk

Ruijie(config-if-GigabitEthernet

1/1)#exit

Ruijie(config)# ------> 确认配置正确,保存配置

4、WEB认证优化配置

Ruijie(config)#http redirect session-limit 20 port

400 ----->单位(个)

备注说明:

未认证的用户在访问网络资源时,用户PC会发出HTTP会话连接请求,HTTP报文会被接入设备拦截,并要求用户进行Web认证。为了防止未认证用户发起HTTP攻击,而导致接入设备的TCP连接耗尽,需要在接入设备上限制未认证用户的最大HTTP会话数,和端口下的总HTTP回话数(不包括已经认证成功用户的HTTP回话)

鉴于上述原因可以修改TCP连接会话数为:http redirect session-limit 20 port 400

核心交换机配置

主要创建vlan,划分vlan、创建SVI接口,可以参考基础配置案例,此处略。

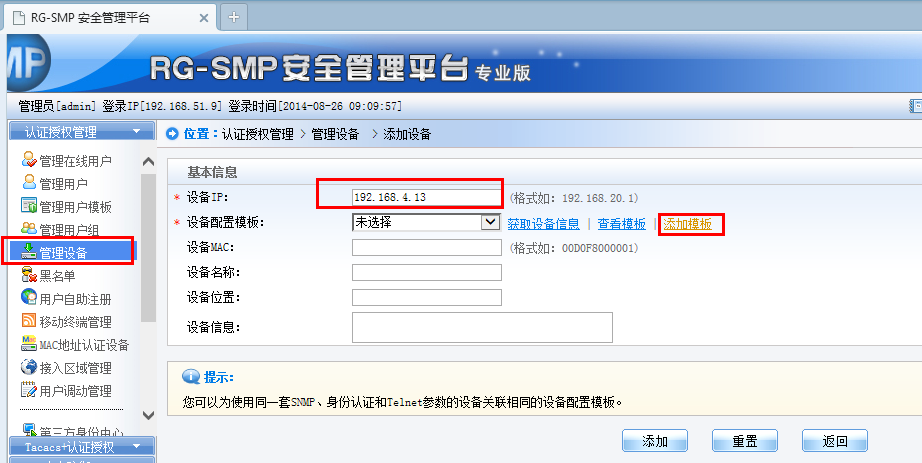

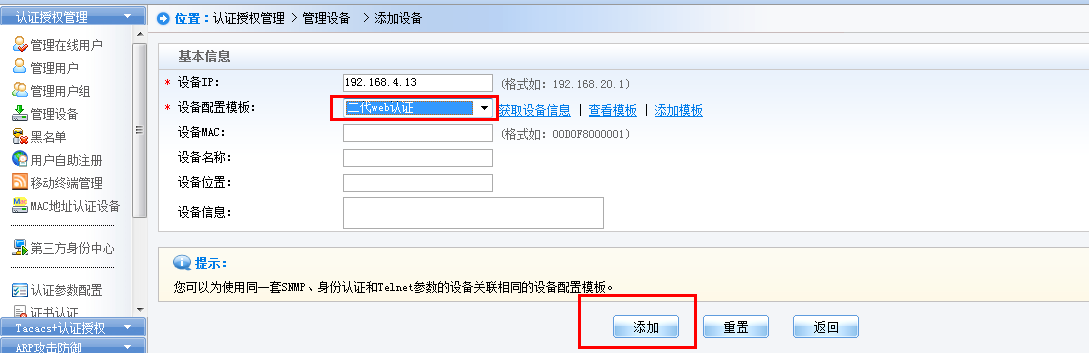

SMP服务器配置(仅供参考,更为详细的配置请参考SMP、Eportal相关的部署指导文档)

1.认证授权管理――管理设备――添加设备及模板

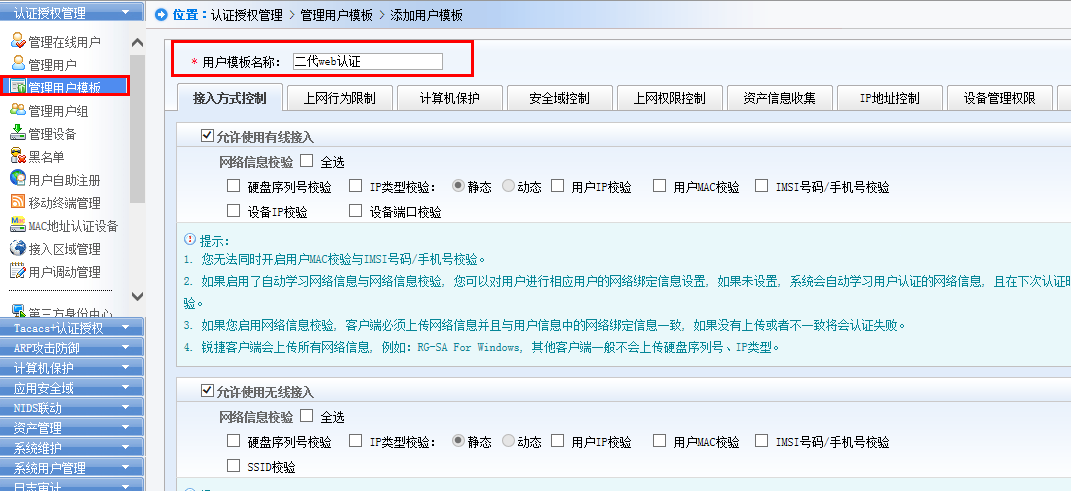

2.添加用户组、用户模板及用户

一、添加用户模板

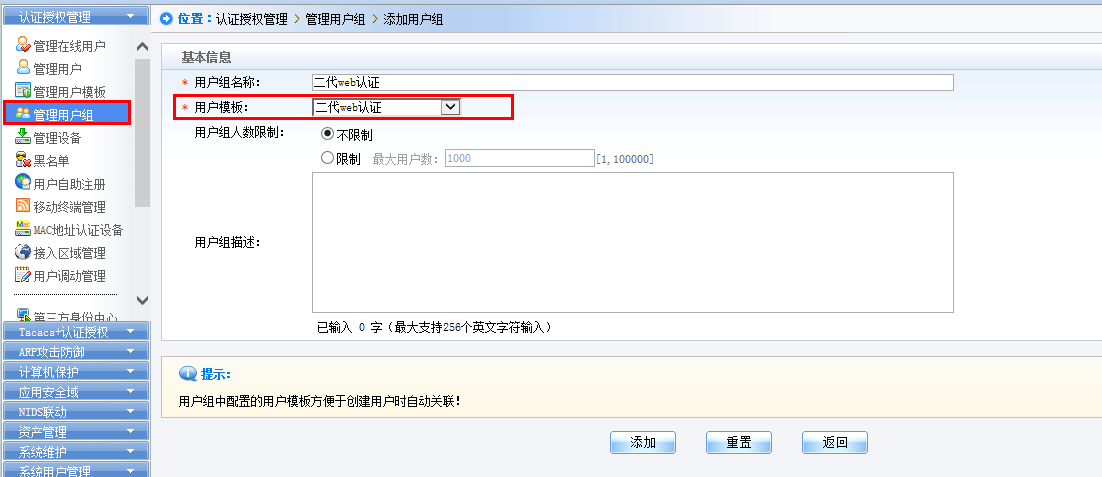

二、添加用户组

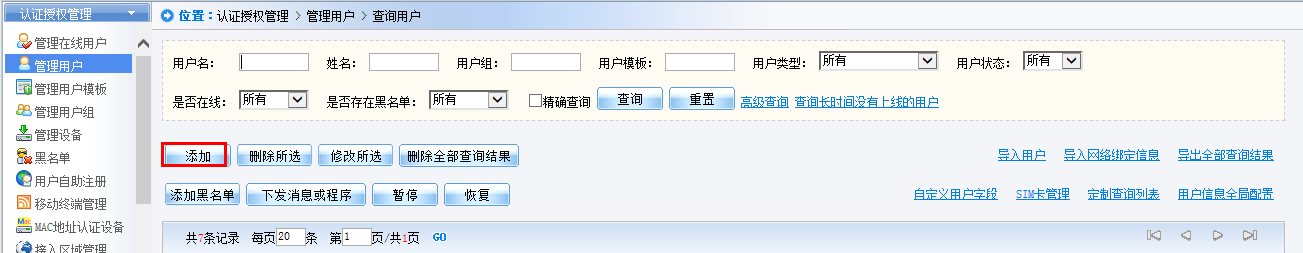

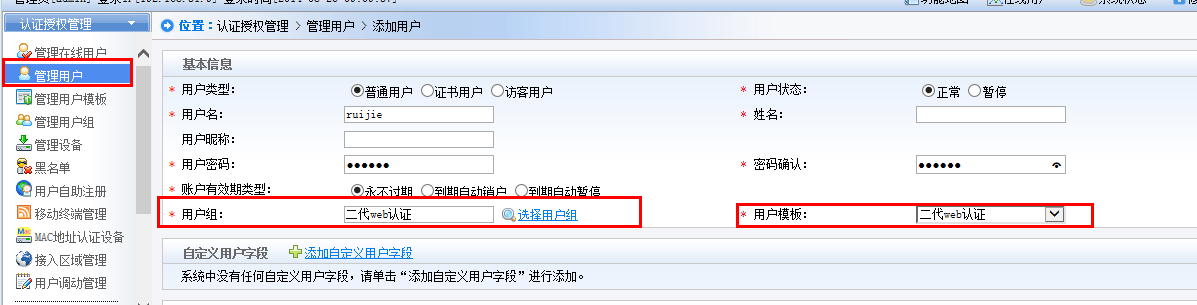

三、添加用户

3.启动web认证

五、功能验证

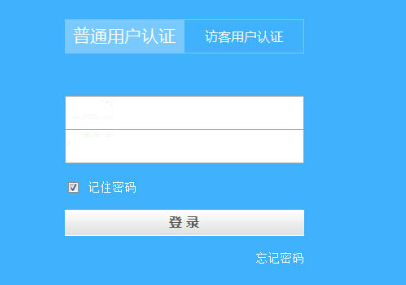

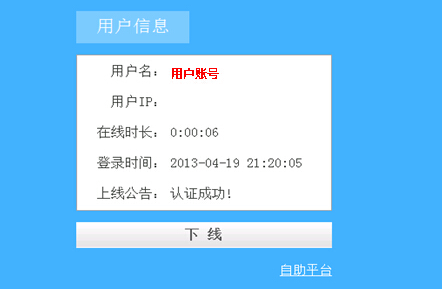

1、用户在客户端,通过浏览器打开任意的网页,能够弹出认证的页面

2、输入用户名,密码,能够正常通过认证

3、在交换机上查看web认证

Ruijie#sh web-auth user v2

Statistics:

Type Online Total

-------------- -------

-------

v1 portal 0 0

v2 Portal 1 1

-------------- -------

-------

Total 1 1

V2 Portal Authentication Users

Index Address Online Time Limit Time used Status

------ ---------------- ------- -------------- -------------- -------

1 192.168.4.11 On 0d 00:00:00 0d

00:00:00 Authenticated

------ ---------------- ------- -------------- -------------- -------

Ruijie#sh

web-auth portal

V2 Portal

Information:

Portal

Server: eportalv2

IPv4 Address: 192.168.3.1

Redirect-URL: http://192.168.3.1:80/smp/commonauth

UDP Port: 50100