π¶ƒÐºÚΩÈ£∫

IP Source Guard£∫IP

Source Guard£®IP‘¥∑¿ª§£©Œ¨ª§“ª∏ˆIP ‘¥µÿ÷∑∞Û∂® ˝æðø‚£¨ IP Source Guardø…“‘‘⁄∂‘”¶µƒΩ”ø⁄…œ÷˜ª˙±®ŒƒΩ¯––ª˘”⁄‘¥IP°¢‘¥IP∫Õ‘¥MACµƒ±®Œƒπ˝¬À£¨¥”∂¯±£÷§÷ª”–IP‘¥µÿ÷∑∞Û∂® ˝æðø‚÷–µƒ÷˜ª˙≤≈ƒÐ’˝≥£ π”√Õ¯¬Á°£

IP Source Guardª·◊‘∂ØΩ´DHCP Snooping∞Û∂® ˝æðø‚÷–µƒ∫œ∑®”√ªß∞Û∂®Õ¨≤ΩµΩIP Source GuardµƒIP‘¥µÿ÷∑∞Û∂® ˝æðø‚£®”≤º˛∞≤»´±ÌœÓ÷–£©£¨’‚—˘IP

Source GuardæÕø…“‘‘⁄¥Úø™DHCP Snooping…˱∏…œ∂‘øÕªß∂ÀµƒΩ¯––—œ∏Òπ˝¬À£ªƒ¨»œ«Èøˆœ¬£¨¥Úø™IP Source Guardµƒπ¶ƒÐµƒ∂Àø⁄ª·π˝¬ÀÀ˘”–∑«DHCPµƒIP±®Œƒ£ª÷ª”–µ±øÕªß∂ÀÕ®π˝DHCP¥”∑˛ŒÒ∆˜ªÒ»°µΩ∫œ∑®µƒIPªÚ’þπп̑±Œ™øÕªß∂À≈‰÷√¡Àæ≤赃IP‘¥µÿ÷∑∞Û∂®£¨∂Àø⁄Ω´‘ –Ì∫Õ’‚∏ˆøÕªß∂À∆•≈‰µƒIP±®ŒƒÕ®π˝°£

IP Source Guard÷ß≥÷ª˘”⁄IP+MACªÚ’þª˘”⁄IPµƒπ˝¬À£¨»Áπ˚¥Úø™ª˘”⁄IP+MACµƒπ˝¬À£¨IP Source Guardª·∂‘À˘”–±®ŒƒµƒMAC+IPΩ¯––ºÏ≤‚£¨ΩˆΩˆ‘ –ÌIP‘¥µÿ÷∑∞Û∂®±Ì∏Ò÷–¥Ê‘⁄µƒ”√ªß±®ŒƒÕ®π˝£ª∂¯ª˘”⁄IPµƒπ˝¬À£¨ΩˆΩˆª·∂‘±®Œƒµƒ‘¥IPµÿ÷∑Ω¯––ºÏ≤‚°£

IP Source Guardø…“‘ µœ÷∑¿÷π”√ªßÀΩ…ËIPº∞∑¿÷π”√ªß±‰ªØ‘¥IPµƒ…®√Ë––Œ™°£

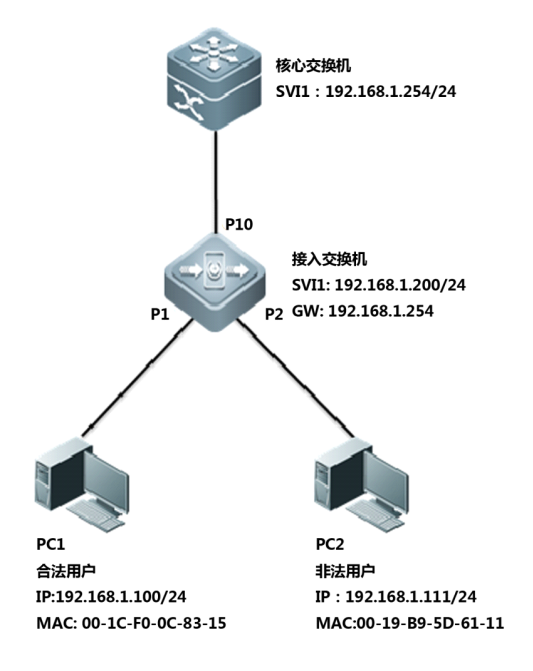

“ª°¢◊ÈÕ¯–Ë«Û

”√ªßÕ¯πÿ‘⁄∫À–ƒΩªªªª˙…œ£¨∫À–ƒΩªªªª˙¥¥Ω®DHCP Server£¨Ω”»ÎΩªªªª˙œ¬¡™PC π”√∂ØèDHCPªÒ»°IPµÿ÷∑£¨Œ™¡À∑¿÷πƒ⁄Õ¯”√ªßÀΩ…ËIP£¨–Ë“™ µ ©IP

Source Guardπ¶ƒÐ£¨∂‘”⁄ÀΩ…ËIPµÿ÷∑µƒ”√ªß≤ª»√∑√Œ Õ‚Õ¯°£

∂˛°¢≈‰÷√“™µ„

1°¢‘⁄∫À–ƒΩªªªª˙…œø™∆ÙDHCP Serverπ¶ƒÐ

2°¢‘⁄Ω”»ÎΩªªªª˙…œ»´æ÷ø™∆Ùdhcp

snoopingπ¶ƒÐ£¨≤¢«“‘⁄…œ¡™∫À–ƒµƒ∂Àø⁄ø™∆ÙDHCP Snooping–≈»Œø⁄

3°¢‘⁄Ω”»ÎΩªªªª˙¡¨Ω””√ªßµƒ∂Àø⁄ø™∆ÙIP Source Guardπ¶ƒÐ

4°¢Õ¯¬Á÷–¥Ê‘⁄∏ˆ±”√ªß π”√æ≤èIP£¨≈‰÷√IP Source

Guardπ¶ƒÐ∫Û“≤ƒÐ µœ÷∞≤»´øÿ÷∆°£

»˝°¢Õ¯¬ÁÕÿ∆À

Àƒ°¢≈‰÷√≤Ω÷Ë

*¥Àπ¶ƒÐ≤ª÷ß≥÷WebΩÁ√Ê£¨÷ªƒÐ‘⁄CLI÷–Ω¯––≈‰÷√°£

∂Øèª∑æ≥œ¬IP Source Guard π”√£∫

∫À–ƒΩªªªª˙≈‰÷√£∫

ø™∆Ù∫À–ƒ…˱∏µƒDHCP∑˛ŒÒπ¶ƒÐ

Ω”»ÎΩªªªª˙≈‰÷√£∫

1£©‘⁄Ω”»ÎΩªªªª˙…œø™∆Ùdhcp snoopingπ¶ƒÐ

Ruijie(config)#ip dhcp snooping ------>ø™∆ÙDHCP snoopingπ¶ƒÐ

Ruijie(config)#ip

dhcp snooping vlan 1

2£©¡¨Ω”DHCP∑˛ŒÒ∆˜µƒΩ”ø⁄≈‰÷√Œ™ø…–≈»Œø⁄

Ruijie(config)#interface

Gi 0/10

Ruijie(config-if)#ip

dhcp snooping trust --------ø™∆ÙDHCP snoopingµƒΩªªªª˙À˘”–Ω”ø⁄»± °Œ™untrustø⁄£¨Ωªªªª˙÷ª◊™∑¢¥”trustø⁄ ’µΩµƒDHCPœÏ”¶±®Œƒ£®offer°¢ACK£©

3£©¡¨Ω””√ªßµƒΩ”ø⁄ø™∆ÙIP Source Guardπ¶ƒÐ

Ruijie(config)#interface

range Gi 0/1-2 ------>Õ¨ ±Ω¯»Î1ø⁄∫Õ2ø⁄Ω”ø⁄≈‰÷√ƒ£ Ω

Ruijie(config-if-range)#ip

verify source vlan dhcp-snooping ip-mac------>ø™∆Ù‘¥IP+MACµƒ±®ŒƒºÏ≤‚£¨Ω´DHCP

Snooping–Œ≥…µƒsnooping±Ì–¥»Îµÿ÷∑∞Û∂® ˝æðø‚÷–

◊¢“‚£∫»Áπ˚Ωªªªª˙œ¬ªπ”–º∂¡™Ωªªªª˙£¨‘Ú≤ª“™‘⁄º∂¡™Ωªªªª˙∂Àø⁄≈‰÷√IP

Source guard,∂¯”¶∏√‘⁄Ω”»ÎΩªªªª˙…œ≤ø IP Source Guard∑Ω∞∏°£±Ð√‚∂˛∏ˆ…˱∏∂ºΩ¯––”≤º˛∞Û∂®”√ªßµƒIP+MAC£¨µº÷¬œ˚∫ƒ…˱∏”≤º˛◊ ‘¥±ÌœÓ°£

æ≤èª∑æ≥œ¬IP Source Guard π”√£∫

1£©≈‰÷√æ≤è∞Û∂®”√ªß£¨’‚–©”√ªßœ£Õ˚≤…”√æ≤èIPµÿ÷∑£¨“≤ƒÐ µœ÷∞≤»´ºÏ≤È£¨±Ð√‚∂Àø⁄œ¬∆‰À˚”√ªßÀΩ”√IPµÿ÷∑°£

Ruijie(config)#ip source binding

00-00-00-01-01-01 vlan 1

192.168.1.111 interface Gi 0/2

Ruijie(config)#interface Gi 0/2

Ruijie(config-if)#ip

verify source vlan dhcp-snooping ip-mac------>ø™∆Ù‘¥IP+MACµƒ±®ŒƒºÏ≤‚

±£¥Ê≈‰÷√

Ruijie#copy

running-config startup-config

------> »∑»œ≈‰÷√’˝»∑£¨±£¥Ê≈‰÷√

ŒÂ°¢π¶ƒÐ—È÷§

1£©≤Èø¥IP Source Guardœýπÿ–≈œ¢

Ruijie(config)#show ip verify source

Interface

Filter-type Filter-mode IP address MAC address VLAN

---------

----------- ----------- --------------- ----------------- ----

Gi0/1

ip-mac

active

192.168.1.110

00-1C-F0-0C-83-15 1

Gi0/2

ip-mac

active

192.168.1.111

00-00-00-01-01-01 1

Total

Entries: 2

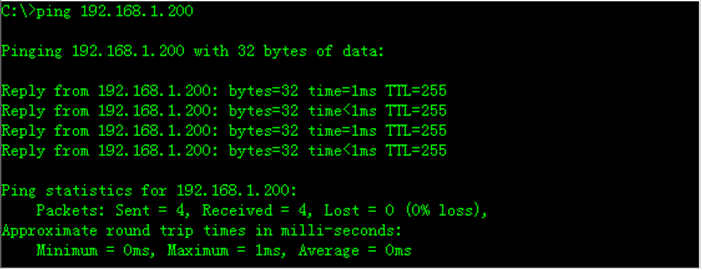

2£©PC1

pingΩ”»ÎΩªªªª˙192.168.1.200£¨»∑»œping≥…𶣮PC1µƒIP&MAC&Port‘⁄∞Û∂® ˝æðø‚÷–£©

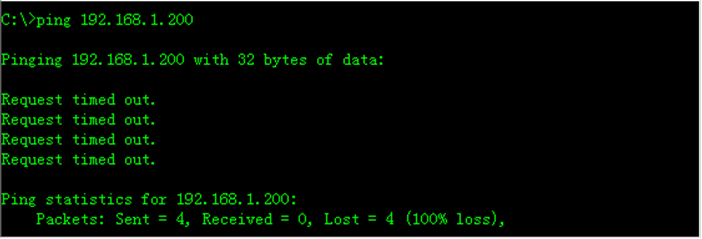

2£©PC2

pingΩ”»ÎΩªªªª˙192.168.1.200£¨»∑»œping ß∞У®PC2µƒIP&MAC&Port≤¢≤ª‘⁄∞Û∂® ˝æðø‚÷–£©