应用场景:

路由模式专门为NAT功能而设计。

功能原理:

简介

・

路由模式指的是防火墙卡内部的报文选路逻辑是路由方式

优点

・

支持高性能NAT

・

不改变原有的路由和拓扑

缺点

・

当前11.0(1b2)版本暂时不支持防攻击和安全域,只能做NAT,其他三层业务仍然是交换机处理

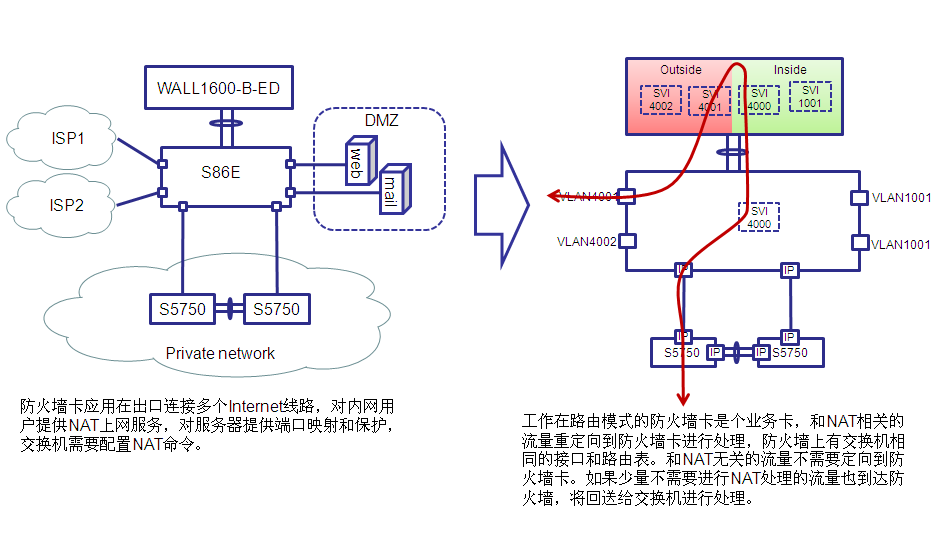

一、组网要求

1、在网络出口位置部署防火墙卡,插在核心交换机的3号槽位,通过防火墙卡区分内外网,外网接口有两个ISP出口;

2、在防火墙上做NAT配置,内网用户通过防火墙NAT上外网;

二、组网拓扑

三、配置要点

由于采用统一管理的设计,防火墙全部的配置都是在交换机管理板进行:

・

创建三层接口

・

配置三层接口的NAT inside 和 outside 属性

・

配置NAT转换规则

四、配置步骤

步骤一、配置交换机和防火墙互联的聚合口

交换机与防火墙卡是通过设备内部的5个万兆口互联,在插入防火墙模块后,交换机在FW所在槽位生成7个万兆端口,其中两个是防火墙卡面板的交换机端口,还有5个是交换机和防火墙的内联口,这5个万兆内联口要组成一个聚合口。

在交换机上配置将交换机与防火墙互联的聚合口:

Ruijie>enable

------>进入特权模式

Ruijie#configure terminal ------>进入全局配置模式

Ruijie(config)#firewall-group group-id 1 aggregateport 1 ------>配置5个内联口组成一个聚合口

Ruijie(config)#interface aggregateport 1

Ruijie(config-if-AggregatePort 1)#aggregateport load-balance

src-dst-ip ------>均衡方式选择根据源IP和目的IP进行均衡

步骤二、配置交换机接口地址,接口NAT属性、NAT规则。

Ruijie(config)#vlan range 4000-4002

Ruijie(config-vlan-range)#exit

Ruijie(config)#interface

Vlan 4000

------>进入inside 接口

Ruijie(config-if-Vlan

4000)# ip address 10.0.0.1 255.255.255.0 ------>配置接口地址

Ruijie(config-if-Vlan

4000)# ip nat inside

------>配置NAT Inside属性

Ruijie(config-if-Vlan

4000)#interface Vlan 4001 ------>进入outside接口。

Ruijie(config-if-Vlan

4001)# ip address 61.154.22.10

255.255.255.0 ------>为外网SVI接口配置IP地址。这里用的是模拟的IP地址,根据实际情况设置。

Ruijie(config-if-Vlan

4001)# ip nat outside

------>配置NAT Outside属性

Ruijie(config-if-Vlan

4001)#interface Vlan 4002 ------>进入outside接口。

Ruijie(config-if-Vlan

4002)# ip address 218.85.41.10 255.255.255.0

------>为外网SVI接口配置IP地址。这里用的是模拟的IP地址,根据实际情况设置

Ruijie(config-if-Vlan

4001)# ip nat outside

------>配置NAT Outside接口

Ruijie(config)#ip

nat pool global prefix-length 24

------->配置NAT地址池,地址池命名为global,将公网IP放入地址池进行Overload轮转

Ruijie(config-ipnat-pool)#address

61.154.22.10 61.154.22.30 match interface Vlan 4001

Ruijie(config-ipnat-pool)#address

218.85.41.10 218.85.41.30 match interface Vlan 4002

Ruijie(config)#access-list

1 permit any ------->配置NAT触发规则,确定需要进行内网访问外网的ip范围

Ruijie(config)#

ip nat inside source list 1 pool global overload ------->配置内部源地址的动态转换关系

步骤三、配置交换机的路由。

Ruijie(config)#ip route

0.0.0.0 0.0.0.0 Vlan 4001 61.154.22.100 1 ------->配置默认路由指向出口下一跳,且VLAN 4001的管理距离为1,该默认路由更优

Ruijie(config)#ip

route 0.0.0.0 0.0.0.0 Vlan 4002 218.85.41.100 2 ------->配置默认路由指向出口下一跳,且VLAN 4002的管理距离为2,该默认路由次优

Ruijie(config)#ip

route 59.152.52.0 255.255.255.0 61.154.22.100 ------->配置到ISP1即VLAN4001出口的明细路由,根据实际路由需要进行添加。

...

Ruijie(config)#ip

route 210.13.194.0 255.255.255.0 218.85.41.100

------->配置到ISP2即VLAN4002出口的明细路由,根据实际路由需要进行添加。

....

步骤四、配置交换机的连接ISP的接口。

Ruijie(config)#int

gi 2/1 -------->为在核心交换机上连接出口的物理端口配置VLAN属性,ISP1

Ruijie(config-if-GigabitEthernet

8/1)# switchport access vlan 4001

Ruijie(config-if-GigabitEthernet

8/1)# int gi 2/2 -------->为在核心交换机上连接出口的物理端口配置VLAN属性,ISP2

Ruijie(config-if-GigabitEthernet

8/2)# switchport access vlan 4002

Ruijie(config-if-GigabitEthernet

8/2)# exit

在配置protect口前,需要防火墙卡上关掉状态检测,同时放行所有的流量。十分钟过后,重新启用状态检测,并布署访问策略和防攻击策略。不然会导致断流。

五、功能验证

配置完成后,选择一个内网PC,ping外网地址确认是否可以正常通讯。

1. show ip

fpm statistics,查看活动的流表数,应大于零

Ruijie#show ip fpm 1 3 statistics ------>设备号1,槽号3

The capacity of the flow table:8000000

Number of active flows: 33

Fpm attribute is fw.

2. show ip

nat translation 1 3 ,查看NAT转换的流表,应有对应的NAT转换信息。 ------>设备号1,槽号3

3. show ip

route,查看设备路由符合设置的预期。